UnHackMe

Скачать программу UnHackMe

можно вот по этой ссылке , она платная, но есть бесплатный, 30 — дневный период. Этого вполне может хватить для проверки и удаления зловредов. И уже потом решить для себя, стоит ли ее покупать и использовать в детальнейшем или нет.

Утилита прекрасно совместима и не конфликтует с установленными в системе антивирусными приложениями известных компаний.

После установки, русификации и запуска продукта откроется вот такое окно.

Настройка UnHackMe

Мониторинг

Поиск руткитов предлагаю выставить «каждые 30 минут», это при том условии, что вы постоянно находитесь в Интернете и регулярно посещаете интернет сайты. А антивирусное сканирование через 4 часа.

Защита сети

Здесь стоит отметить все варианты, как показано на скриншоте, вплоть до крипто майнинга, которым в последнее время хакеры стали довольно часто заражать операционные системы и использовать ваши компьютеры в качестве неких «ферм» и зарабатывать на них.

При загрузке

Галочка должна находиться перед «Активно», а вот «Сканирование при запуске Windows» по желанию. Конечно же для безопасности хорошо бы отметить и тут, но тогда уже загрузка Windows будет проходить немного дольше, чем обычно.

Нажав на кнопку «Подробнее..». можно выставить дополнительные опции, как например, «Запретить сканирование на вирусы» или «Использовать безопасное удаление (файлы переименовываются).

В первом случае я бы не запретил проверку на вирусы, тем самым при загрузке системы проверялось бы на руткиты, это при условии, что у вас есть антивирус и вы регулярно им проверяетесь.

Во втором же, — выставить значение, если вы хорошо разбираетесь в ПК, и в дальнейшем для вас не составит труда отыскать эти архивы и файлы, и произвести с ними соответствующие действия.

Уведомления

Здесь по желанию. Я выбрал лишь одно, — «Уведомлять о неизвестных приложениях». Чтобы всегда быть в курсе, чего у меня там происходит.

Дополнительно

Активируйте «Проверять обновления». Думаю тут комментарии излишне. Права, когда используется пиратская версия утилиты (взломанная) , то стоит убрать.

Онлайн проверка компьютера на вирусы

Жмем по большой, оранжевой кнопке.

В наше время даже самая современная антивирусная программа не всегда может распознать и блокировать все угрозы, пытающиеся проникнуть в компьютер. Одну из самых неприятных и коварных опасностей представляют руткиты. С помощью данного инструмента злоумышленники получают контроль над компьютерами и затем используют их для своих целей.

Что такое руткиты и чем они опасны? Руткит – это программа или набор программных средств, который маскирует присутствие нежелательных приложений в операционной системе, помогая атакующим действовать на компьютерах своих жертв, при этом оставаясь незамеченными. Зачастую руткиты находятся глубоко в недрах системы и обнаружить их при помощи антивируса или других средств безопасности очень не просто. Сами по себе руткиты не всегда опасны, в отличие от программ и процессов, которые они скрывают. В сравнении с вирусами, руткиты могут нанести гораздо больший ущерб, т.к. получают доступ к системе с правами администратора. Они могут содержать различные вредоносные инструменты, такие как клавиатурный шпион (кейлоггер), вор сохраненных паролей, сканер данных о банковских карточках, дистанционно управляемый бот для осуществления DDoS-атак, а также функции для отключения антивирусных программ.

Пять советов по борьбе с руткитами

1. Защитите свои компьютеры

Обезопаситься от всех угроз разом, конечно, не получится, но это не значит, что защитой можно пренебрегать. После установки Linux я всегда первым делом инсталлирую rkhunter. Эта утилита обеспечивает эффективное обнаружение руткитов. На других платформах следует пользоваться проверенными защитными средствами типа AVG Anti Rootkit или ComboFix.

2

Обращайте внимание на симптомы. Хотя симптомы заражения руткитом (rootkit) весьма смутны и неопределенны, обнаружить его все-таки можно

Так, если из разных источников поступают жалобы на то, что ваш компьютер массово рассылает спам, скорее всего, он попал в ботнет, деятельность которого маскируется руткитом. Если веб-сервер демонстрирует подозрительное поведение при перенаправлении, дело тоже может быть в рутките

Хотя симптомы заражения руткитом (rootkit) весьма смутны и неопределенны, обнаружить его все-таки можно. Так, если из разных источников поступают жалобы на то, что ваш компьютер массово рассылает спам, скорее всего, он попал в ботнет, деятельность которого маскируется руткитом. Если веб-сервер демонстрирует подозрительное поведение при перенаправлении, дело тоже может быть в рутките.

В системах типа UNIX следует обращать особое внимание на появление модифицированных версий исполняемых файлов и изменение структуры каталогов. Если при выполнении команды ls /usr/bin или ls /usr/sbin привычные приложения в списке оказываются названы неправильно, существует большая вероятность, что компьютер заражен

Разумеется, самый простой способ обнаружения руткитов — регулярно сканировать систему с помощью rkhunter или аналогичных инструментов.

3. Отключите зараженный компьютер

Обнаружив признаки заражения, сразу же отключите инфицированный компьютер. Затем извлеките из него жесткий диск, смонтируйте его в другой системе (желательно не Windows) и сохраните все важные данные на другой носитель. Велика вероятность того, что операционную систему придется переустанавливать, поэтому нужные файлы лучше переместить в безопасное место. Оставлять зараженный компьютер включенным значит вредить себе еще больше, особенно если он является распространителем спама.

4. Обязательно используйте Tripwire

Tripwire отслеживает изменения в файлах и каталогах системы. Одна из главных задач руткита — скрывать присутствие вредоносных программ. Зачастую это достигается путем переименования файлов и папок или создания файлов и каталогов с похожими именами. Tripwire помогает сразу же обнаружить такие изменения

Очень важно инсталлировать эту утилиту сразу же после установки операционной системы, потому что если компьютер уже заражен, от Tripwire будет мало толку

5. Попробуйте снять дамп памяти

Это непростой способ, воспользоваться которым могут только специалисты, имеющие доступ к закрытым утилитам и коду. При подозрении на заражение можно снять дамп памяти ядра или всей системы, и если руткит на компьютере есть, его действия будут отражены в этом дампе.

Анализ дампа памяти может предоставить уникальные данные, такие как сетевые соединения, учетные данные, сообщения чата, запущенные процессы, внедренные фрагменты кода, историю интернета и другие ключевые детали, которые могут быть использованы для идентификации атаки руткитов.

Полученную информацию можно проанализировать с помощью специального отладочного инструмента. В процессе анализа руткит не может замаскировать следы своего присутствия и неминуемо будет обнаружен. Правда, если дошло до таких суровых мер, дело наверняка кончится переустановкой системы.

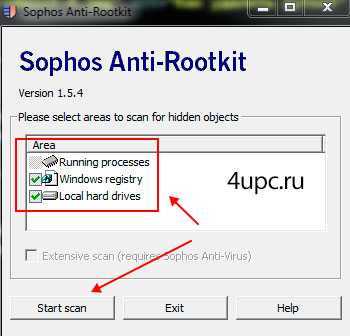

Как удалить руткит программой Sophos Anti-Rootkit

Ну и напоследок давайте разберем еще одну утилиту, которая помогает избавиться от руткитов. Она пригодится вам в том случае, если первые два оказались нерабочими или вам пришлись не по душе.

Запускаем программу, в настройках сканирования оставляем все галочки и нажимаем кнопку «Start scan».

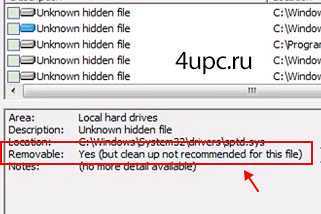

Поиск руткитов может продолжаться достаточно долго. В конце вы получите полный отчет по найденным проблемам в виде списка. Замечу, что здесь есть одна особенность. Когда вы выбираете найденный файл в списке после сканирования, в окне ниже появляется его описание. Если в строке «Removable» стоит значение «Yes (but clean up not recommended for this file)», то это файл удалять не рекомендуется, так как он является системным и его удаление может повлиять на работу всей операционной системы.

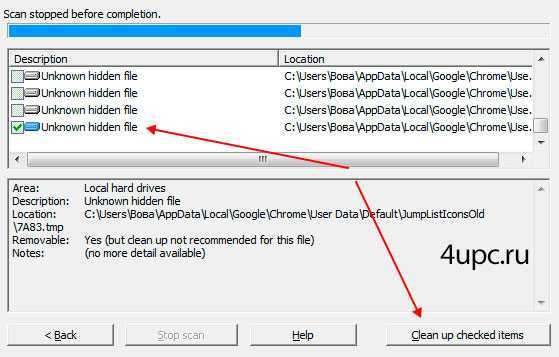

Все остальные записи, у которых нет указанной выше строки, вы можете смело выделить галочками и удалить с помощью кнопки «Clean up checked items». В моем примере я не стал дожидаться окончания сканирования и на скриншоте ниже показал процесс удаления лишь для примера.

Вот такие три способа можно использовать для удаления руткитов с вашего компьютера. Программы все очень легкие и не требуют каких-то особенных знаний. Выбирайте тот способ, который считаете самым удобным. Также, в некоторых антивирусах уже начали встраивать подобную защиту, поэтому при выборе антивирусного решения ориентируйтесь и на встроенную защиту от руткитов.

Статья будет посвящена программе под названием AdwCleaner. Совместима она со всеми версиями операционной системы Windows и позволяет очистить ваш компьютер от таких зараз как рекламные объявления, потенциально опасные программы, разнообразные рекламные тулбары и замены домашней страницы браузера.

компьютерная безопасностьполный список

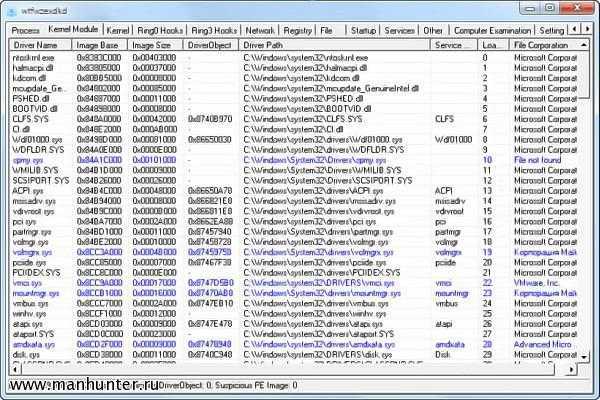

RkUnhooker

Tuluka.Kernel.Inspector.1.0.394.77.zip (2,893,650 bytes)

Странное поведение операционной системы на моём домашнем компьютере в последние дни, заставило меня задуматься о её проверке на наличие руткит (Rootkit), то есть таких вредоносных программ, которые успешно могут скрывать от пользователя своё присутствие в системе.

Почему я сразу подумал о руткитах? А потому, что полная проверка системы на вирусы бесплатным антивирусом (не буду конкретизировать каким), который успешно боролся с ними на протяжении всего года, никаких результатов не дала.

Якобы и вирусов никаких нет и компьютер продолжает работать неправильно! Уверен почти на все 100%, что в инфицировании системы активно принимали участие мои дети, которым очень нравятся онлайн-игры и нажать какую-нибудь лишнюю кнопку на сайтах с играми для них не проблема.

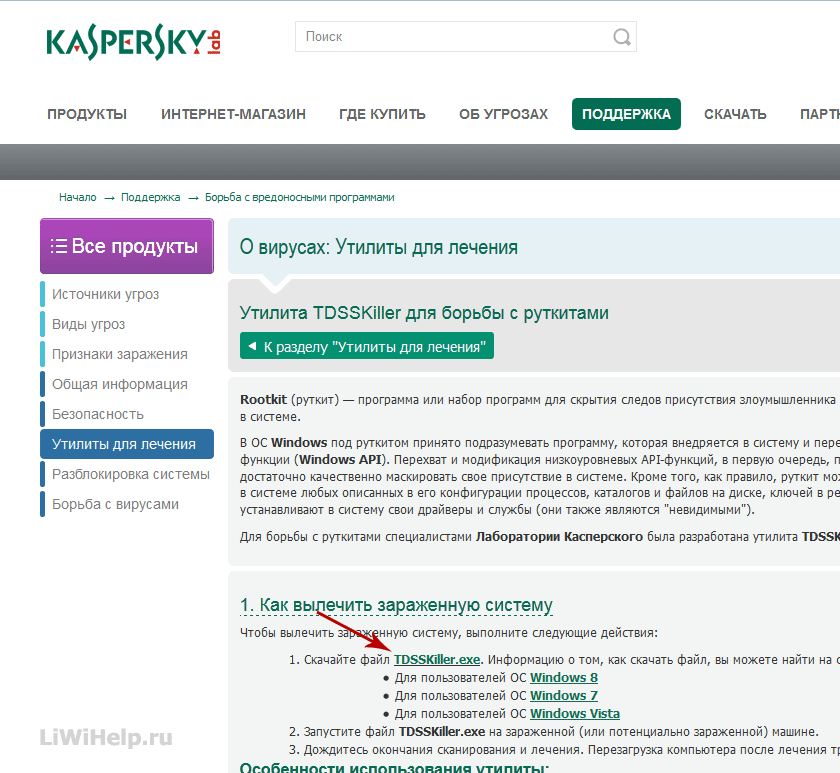

А как известно, rootkit в первую очередь попадает на компьютер пользователя, используя уязвимости браузеров или плагинов. Поиск утилиты для борьбы с руткитами я начал, конечно же, на сайте Лаборатории Касперского и на нём свой поиск закончил, так как необходимый инструмент под названием «TDSSKiller» был найден сразу.

Особенности антируткит утилиты «Kaspersky TDSSKiller»

:

- эффективное обнаружение и удаление всего семейства известных руткитов и буткитов;

- бесплатная, имеет графический интерфейс и небольшой размер;

- поддерживает 32-х и 64-х рязрядные ОС Windows, включая и Windows 10;

- умеет работать в безопасном режиме и т.д.

Теперь с её помощью приступим к поиску rootkit в системе. Переходим на сайт:

Https://support.kaspersky.ru/viruses/disinfection/5350

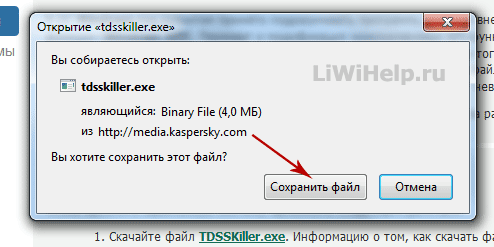

Сохраняем файл на компьютер.

RootRepeal

Это приложение почему-то довольно редко используют и описывают. Между тем, RootRepeal очень хороший и эффективный инструмент, позволяющий обнаруживать множество вариантов руткитов.

Эта программа портативна, хотя и не так наглядна, как Sophos Anti-Rootkit, однако при приложении минимальных усилий со стороны пользователя способна оказать огромную помощь в обнаружении вредоносного ПО. Однако она не указывает пользователю автоматически, что именно в этом месте сидит руткит, а предоставляет информацию (запущенные процессы, используемые файлы, скрытые процессы, хуки, информация о ядре системы и т.п.), которую пользователю придется проанализировать и оценить самому.

После анализа и обнаружения подозрительных процессов можно отыскать в интернет их описания и, при необходимости, воспользоваться инструментарием RootRepeal для стирания файлов, завершения процессов или редактирования ключей реестра.

Что такое руткиты

Согласно классификации некоторых разработчиков антивирусных программных продуктов, руткиты (rootkits) не являются отдельным типом вредоносного ПО, а представляют собой более совершенствованный тип . В то же время, если трояны, как правило, маскируются под полезные программы, то руткиты прячутся более профессионально – с глубоким внедрением в систему.

Существуют даже руткиты уровня ядра, они заменяют часть кода ядра операционной системы, внедрённый руткитом модифицируемый код скрывает в себе программу способную удалённо управлять заражённым компьютером.

Другие руткиты добавляют свой код к распространённым библиотекам или драйверам, но не нарушают их основной функции.

Современные версии руткитов умеют прятать от пользователя папки, файлы, параметры системного реестра, работающие процессы приложений, системные службы, драйвера, сетевые соединения. Принцип их работы базируется на модификации данных и программного кода в памяти системы. Для чего всё это делается

?

Основные цели руткитов

Руткит (rootkit) сам по себе не опасен, и, опять же, сам по себе не является вредоносной программой – он не размножается, как , как они же, не уничтожает пользовательские данные и компьютерную технику. Руткиты не стремятся заразить через сеть другие компьютер, проникнув в один из них, как это делают . Задача руткита – скрыть действия другой вредоносной программы, которая орудует на компьютере. Руткит – это такой себе пособник преступника. А вот действия уже преступника – самой вредоносной программы, например, вируса, трояна или – могут иметь последствия различной степени опасности. Это может быть и предоставление мошеннику доступа к компьютеру, и слежка за действиями пользователя, и кража его конфиденциальных данных, и прочие весьма неприятные вещи, на которые способно вредоносное ПО.

Например руткит может послужить вспомогательным инструментом для внедрения в операционную систему трояна Backdoor (чёрный ход), основная задача которого – скрытное и полное управление заражённым компьютером превращающимся в настоящее «зомби», такой компьютер абсолютно не служит своему хозяину, а работает только на злоумышленников участвуя в различных DOS — атаках на определённые сетевые ресурсы.

Руткиты не всегда внедряются в систему не санкционировано. Разработчики иногда легально внедряют руткиты в полезные программы, не забыв при этом «побеспокоиться» о том, чтобы пользователь разрешил их установку вместе с основной программой.

Ещё одним отличием руткитов от прочего типа вредоносного ПО является возможность внедрения не только в Windows, но также и в Linux, которая считается безопасной операционной системой отчасти по той простой причине, что пока массово разработчики вирусов и троянов не особо заинтересованы в её пользовательской аудитории. Правда, руткиту внедриться в Linux намного сложнее, нежели в Windows.

Признаки наличия в системе руткита

Внедрённый в систему руткит может быть причиной подвисания маломощного компьютера. Но это, акцентирую, только теоретическая возможность того, что в компьютер проник руткит, ведь причин слабеньких устройств может быть очень много.

Другой признак возможного наличия в системе руткита – это отправка данных по сети при условии, что все программы и системные службы, взаимодействующие с сетью, не активны. Опять же, это не самый надёжный способ диагностики, поскольку руткиты, как правило, работают очень аккуратно, и в момент отправки им данных с компьютера ещё нужно суметь попасть.

Очевидных каких-то признаков, характерных именно для руткитов, увы, нет. о наличии в компьютере руткитов скажут гораздо больше, нежели внешние признаки.

Как избавиться от руткитов?

Друзья, лучший способ обнаружить руткит, это сканировать антивирусом жёсткий диск с заражённой Windows из другой операционной системы, например снять винчестер и подсоединить его к другому компьютеру вторым устройством (как сделал я) или использовать антивирусный загрузочный диск. Подробно о том, как избавиться от руткитов,

Как вы знаете, первые вирусы и трояны появились много лет назад. Сегодня это можно сравнить с эпидемией — в сети присутствует такое количество вредоносных файлов, что защитить свою систему от них крайне сложно. Тем не менее, существующие ныне антивирусы вполне неплохо справляются с вредоносными файлами, хотя даже они зачастую не в состоянии защитить ПК пользователя от руткитов.

Как маскируются руткиты?

Антивирусные программы обычно распознают вредоносный «софт» по сигнатурам – характерным цепочкам кода в теле вируса. Это своего рода «особые приметы», по которым можно опознать и уничтожить «вредителя». Производители защитных программ регулярно размещают в Интернете обновления с последними обнаруженными сигнатурами. Кроме того, антивирусы узнают «вредителей» по некоторым особенностям их поведения – этот способ получил название «эвристический анализ». Если, к примеру, некая программа собирается удалить все MP3-файлы, сохраненные на жестком диске, скорее всего, это вирус, работу которого нужно блокировать, а его – уничтожить.

Чтобы обмануть антивирусные программы, руткиты манипулируют процессами, с помощью которых компьютерные приложения обмениваются данными. Из этих потоков они удаляют сведения о себе и других вредителях. Антивирус получает ложную информацию и считает, что «в Багдаде все спокойно»

Некоторые руткиты (так называемые «руткиты режима пользователя») перехватывают потоки данных между программами (например, между Windows и антивирусом) и манипулируют ими по своему усмотрению.

Другие руткиты (их называют «руткитами режима ядра») «сидят» глубже, между отдельными компонентами Windows или даже в системном реестре, и оттуда посылают антивирусу ложные данные

Понятие и история руткитов

Около 20 лет назад руткиты создавались как своеобразное дополнение к другим типам вредоносных программ — «шпионам» и вирусам

. Их главной целью было лишь скрыть такое ПО от пользователя и его защиты.

Первые подобные программы появились в эпоху Unix. Сегодня их деятельность связана в основном с Windows. С течением времени руткиты изменились и сегодня включают полноценный набор функций, присущий вредоносным программам. С их помощью возможно осуществить на устройстве жертвы практически любые действия:

- похищать информацию: пароли, банковские данные;

- отслеживать поведение в сети;

- устанавливать, удалять программы и др.

То есть, по сути, они позволяют управлять компьютером жертвы на расстоянии

. Сейчас руткиты представляют собой уже самостоятельный тип вредоносного софта.

Одна из основных особенностей и одновременно угроз, заключается в том, что такие программы-вредители обычно не распознаются стандартными антивирусами или файерволами. Поиск часто ничего не дает. Поэтому однажды проникнув в системные файлы или память, они могут оставаться незамеченными долгие годы, нанося вред устройству и его хозяину.

Подобные приложения специально созданы таким образом, чтобы скрываться при поиске, проводимом программами-защитниками. Мало того, некоторые из них способны отключать антивирусы

и другие средства безопасности. В арсенале могут находиться различные инструменты:

- бот для совершения DDos-атак;

- «вор» паролей;

- сканер карточек;

- клавиатурный «шпион» и др.

Управлять чужим компьютером позволяет функция бэкдор. С ее помощью происходит подключение и установка необходимых модулей. Далее хакер может делать с устройством практически все что угодно.

Как удалить кейлоггер

Комплексный анти-кейлоггер должен проверять все процессы, запущенные на вашем компьютере: BIOS, операционную систему, фоновые службы. А также сетевые настройки, плагины и настройки браузера.

Чтобы избавиться от кейлоггера, возможно, придется переустановить операционную систему.

Многие клавиатурные шпионы являются руткитами. Поэтому также может потребоваться специализированная утилита против данного типа вирусов. Ниже приводится список программ, которые помогают удалить кейлоггеры.

SpyShelter

Утилита имеет несколько уровней противодействия клавиатурным шпионам. После инсталляции данная программа будет работать постоянно. Таким образом, она сможет блокировать установку кейлоггеров на ПК.

Вторая линия обороны SpyShelter заключается в проверке наличия подозрительных операций. При обнаружении вредоносной программы SpyShelter попытается удалить ее.

Для полной защиты компьютера SpyShelter будет шифровать все нажатия клавиш, чтобы сделать их считывание бессмысленным для клавиатурных шпионов.

Zemana

Zemana предоставляет целый пакет средств защиты от вредоносных программ. Но они хуже справляются с идентификацией кейлоггеров, по сравнению с предыдущей утилитой.

Zemana также включает в себя средство шифрования передаваемых данных, блокировщик рекламы и сканер вредоносных программ.

Данная утилита постоянно работает в фоновом режиме, отслеживая активность и сканируя загрузки на наличие вредоносного программного обеспечения.

Malwarebytes Anti-Rootkit

Приложение сканирует операционную систему на наличие целого ряда руткит-вирусов, а не только клавиатурных шпионов.

Утилита выполняет сканирование системы по требованию, а не работает в постоянном режиме. Если операция очистки не сможет решить все проблемы, можно воспользоваться инструментом fixdamage. Он поможет эффективно настроить брандмауэр.

Norton Power Eraser

Norton Power Eraser проверяет компьютер более глубоко, чем обычные антивирусные программы. При обнаружении подозрительных программа утилита сразу удаляет их. Такой подход может привести к неожиданной потере нужных приложений. Поэтому при использовании Norton Power Eraser вам придется переустанавливать необходимое программное обеспечение.

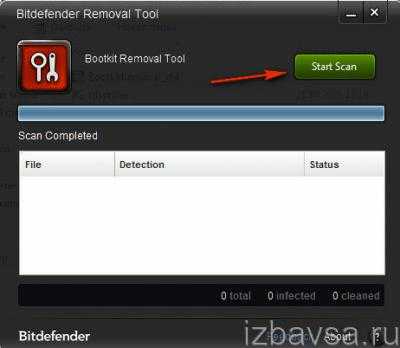

Bitdefender Rootkit Remover

Bitdefender обнаруживает новые руткиты раньше своих конкурентов. Как только его сканеры обнаруживают новый вирус, он попадает в базу шпионских программ.

Этот сканер руткитов является продуктом компании Avast. Вы можете использовать его совершенно бесплатно.

GMER является альтернативой aswMBR.

Sophos Rootkit Removal

Эта программа выполняет сканирование операционной системы по требованию и удаляет любые руткиты, включая клавиатурные шпионы.

Kaspersky Security Scan

Бесплатная версия Kaspersky Security Scan сканирует компьютер на наличие вредоносных программ. Платные программные продукты от этого разработчика включают в себя модули защиты личных данных.

McAfee Rootkit Remover

Еще один бесплатный инструмент для удаления руткитов, разработанный одним из лидеров отрасли. Утилита, работающая по требованию, просканирует систему и удалит все обнаруженные в ней вирусы.

Самодельные руткиты

Огромное количество зараженных компьютеров находятся в так называемой зомби-сети и используются для того, чтобы рассылать спам-сообщения. При этом пользователи этих ПК ничего не подозревают о такой «деятельности». До сегодняшнего дня было принято думать, что создавать упомянутые сети могут лишь профессиональные программисты. Но совсем скоро все может кардинально измениться. В сети реально найти всё больше инструментов для создания вирусных программ. Например, при помощи набора под названием Pinch можно легко создать руткит. Основой для этого вредоносного ПО будет Pinch Builder Trojan, который можно дополнить различными функциями. Это приложение с лёгкостью сможет считывать пароли в браузерах, распознавать вводимые данные и отправлять их аферистам, а также ловко прятать свои функции.

Чем опасны руткиты

Разобравшись, что такое руткиты, давайте выясним, чем они опасны. Прежде всего, это их неуязвимость для обнаружения стандартными вирусами и фаерволами, которые стоят у большинства пользователей. Внедряясь в системные файлы или память, они могут годами оставаться незамеченными и делать свою «черную» работу.

Это интересно: На сколько опасны для здоровья резинки для плетения браслетов

Как уже упоминалось, установка «правильного» руткита приводит к тому, что действия злоумышленника по управлению вашим компьютером ограничиваются лишь его фантазией. Даже если у вас нет ценных для мошенников учетных данных или банковских карт, это не значит, что вы им неинтересны. Хакеры могут использовать ваш ПК для совершения противоправных действий, отвечать за которые придется вам.

Часто злоумышленники создают целые сети из зараженных ПК, внедряя в них дистанционно управляемых ботов. С их помощью осуществляются массовые DDoS-атаки, способные обрушить самые надежные сервера. Другими словами, вы можете играть в «Веселую ферму», даже не подозревая, что ваш компьютер в это время участвует в хакерской атаке на сайт Белого дома.

Обзор программ для удаления руткитов

Бороться с руткитами сложно по причине их маскировки под другие вполне благонадежные программы и неактивности пока пользователь не откроет определенный файл, в котором и прячется руткит. Для удаления руткитов созданы специальные утилиты, которые помогают выявить эти вредоносные программы.

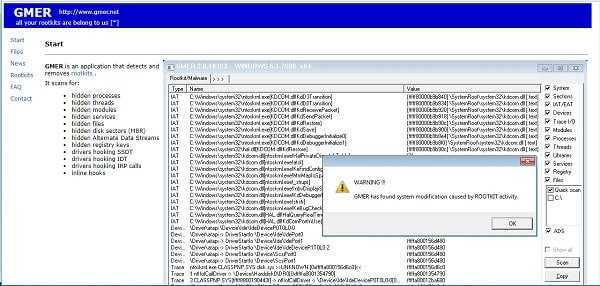

Программа Gmer

Gmer, это небольшая утилита, при помощи произвести удаление руткитов

. Утилита просканирует все процессы, службы, реестр, файлы и в случае подозрения на обнаружения вредоносной программы даст знать пользователю. Программа не требует установки и имеет очень простой интерфейс, чтобы приступить к поиску руткитов необходимо в верхней панели выбрать вкладку Rootkit и нажать «Scan». Во время поиска программа будет писать лог прямо в окне программы, процессы и файлы будут отображаться в двух цветах. Черным цветом будут отображаться файлы, программы и процессы, которые вызывают подозрение у Gmer, но это могут быть, как и руткиты, так и вполне благонадежные программы

Особое внимание нужно уделить процессам и файлам, которые отмечены красным цветом, именно в них Gmer обнаружил следы деятельности руткитов и именно эти файлы необходимо уничтожить

Программа SdFix

Бесплатная, но эффективная утилита для удаления руткитов

. Кроме руткитов она успешно справляется с поиском и других шпионских программ, которые проникли на ваш компьютер: троянов, бэкдоров, ирцботов и кейллогеров. Программа запускается даже с флешки, сама обнаруживает и уничтожает шпионское ПО, единственное, перед удалением не забудьте сделать копию реестра, чтобы в случае удаления важных файлов, не потерять систему. Копию реестра можно сделать программой ERUNT.

Программа UnHackMe 5

Еще одна программа, которая легко произведет поиск и удаление руткитов

. Утилита очень проста в использовании, не требует установки, запускается на любом съемном носителе, от CD-ROM до флешки.

Программа TDSSKiller

Бесплатная и еще другой разной заразы, быстро просканирует ваш компьютер на наличие шпионских программ, и если вы разрешите, очистит от них вашу систему. После удаления руткитов компьютер обязательно следует перегрузить. Программа имеет очень простой интерфейс на русском языке.

Чтобы защититься от руткитов, нужно знать, как они могут попасть на ваш компьютер, основных путей несколько. Самыми распространенным является попадание через вложения, которые приходят с электронной почтой. Тестовые вложения содержат руткиты, которые, активизируются после того как пользователь открывает файл. Также руткиты попадают на компьютер через зараженные web-страницы, используя уязвимости в веб-обозревателях, поэтому старайтесь использовать самые последние версии браузеров, в которых найденные дыры в безопасности разработчики стараются закрыть.

Опасность руткитов заключается еще и в том, что для их создания созданы уже «конструкторы», основой для которых служит Pinch Builder Trojan. При помощи такого «конструктора» любой злоумышленник может создать свой руткит, невидимый для обычных антивирусов.

При внедрении в систему он сможет красть пароли, вводимые через браузер или набранные на клавиатуре.

Компьютерным вирусом можно назвать программу, которая скрытно работает и наносит вред всей системе или какой-то отдельной ее части. Каждый второй программист сталкивался с данной проблемой. Не осталось уже ни одного пользователя ПК, который не знал бы, что такое

- Черви. Это программы, которые захламляют систему путём постоянного размножения, копирования самих себя. Чем больше их в системе, тем медленнее она работает. Червь никак не может слиться с любой безопасной программой. Он существует в виде самостоятельного файла(ов).

- сливаются с безвредными и маскируются в них. Они не наносят никакого ущерба компьютеру, пока пользователь не запустит файл, в котором находится троян. Эти вирусы используются для удаления и изменения данных.

- Шпионские программы занимаются сбором информации. Их цель — обнаружить коды, пароли и передать тому, кто создал их и запустил в интернет, проще говоря — хозяину.

- Зомби-вирусы дают возможность хакеру контролировать заражённый компьютер. Пользователь может вообще не знать, что его ПК заражен и кто-то его использует.

- Блокирующие программы не дают возможности вообще войти в систему.

«Самодельные» руткиты

Тысячи компьютеров, зараженных руткитами, образуют огромные «зомби-сети», используемые для рассылки спама в обход ничего не подозревающих пользователей. До последнего времени считалось, что такие махинации доступны лишь опытным программистам-профессионалам. Однако уже в ближайшем будущем ситуация может измениться. В Интернете все чаще встречаются так называемые Toolkits (наборы инструментов) для изготовления скрытых вредителей, например, довольно популярный Pinch. С помощью этого «софта» даже неопытный пользователь может создать «вредителя-невидимку»… Основой для него послужит Pinch Builder Trojan, который с помощью программного интерфейса Pinch можно оснастить разнообразными вредоносными функциями. Согласно информации, опубликованной на сайте производителя антивирусов Panda Software, Pinch Builder Trojan может:

- красть пароли браузеров, в частности Mozilla и Opera, и пересылать их интернет-мошенникам; благодаря доступу к специальным областям Windows он также умеет выведывать пароли Internet Explorer и Outlook;

- считывать данные, вводимые с клавиатуры (в частности, пароли), и передавать их в Интернет;

- скрывать свои вредоносные функции — программа искусно защищает «троянские» процессы от обнаружения антивирусным «софтом».

Андреас Маркс, эксперт антивирусной тестовой лаборатории AV-Test, которая регулярно проводит испытания по заказу ComputerBild, подтверждает: «Наборы для создания троянов уже продаются на специальных веб-сайтах за несколько сотен евро. Если по Интернету распространится широкая волна таких самодельных «вредителей», руткиты станут настоящим бедствием для пользователей».

Why are rootkits so evil?

As the name suggests, rootkits are malicious software that targets the root access of Unix-like operating systems. The operating system has three layers, all of which have different privileges. The , which is the heart of the operating system, has the highest privilege level because it controls all the hardware and software in the computer system. Other typical applications we interact with, like media players and word processors, do not require any privileges to do their job. A rootkit seeks to install itself in the most protected layer of the operating system to gain the highest privileges. They then operate quietly in the operating system’s deep levels, modifying core system files and exploiting system vulnerabilities. Rootkits may remain undetected by antivirus software for a long time as they persistently try to modify kernel components. Sometimes, you may have to reinstall the operating system to eliminate rootkits completely.

Bitdefender Rootkit Remover

Простой в использовании антируткит (стартует по одному клику мышки). Разработан компанией Bitdefender’s LABS. Распознаёт множество актуальных угроз: TDL/SST/Pihar, Plite, Fips, MBR Locker, Ponreb, Mebroot и др. Является портативным приложением (не требует инсталляции). Молниеносно выполняет проверку. В каждом релизе утилиты обновляется и расширяется база зловредов.

Чтобы воспользоваться Rootkit Remover, выполните нижерасположенную инструкцию:

1. Откройте страницу для загрузки утилиты — abs.bitdefender.com/projects/rootkit-remover/rootkit-remover/ (офсайт разработчика).

2. Выберите дистрибутив, согласно разрядности установленной Windows (x86 или x64): щёлкните по соответствующей ссылке.

3. Запустите загруженный исполняемый файл от имени администратора.

4. Для запуска проверки в окне приложения клацните по кнопке «Start Scan».

Итог

К нашей радости, победитель теста – Gmer 1.0 – и второй призер, AVG Anti-Rootkit, обнаружили все 30 руткитов, «спрятавшихся» на тестовых компьютерах, и исправно сообщали о других скрытых опасностях. Gmer, кроме того, распознала всех «замаскированных вредителей», которые скрывались в альтернативных потоках данных (именно это и принесло ей победу в общем зачете). И Gmer, и AVG Anti-Rootkitудаляют большую часть найденных «вредителей», но все-таки не всех… Добиться максимального эффекта позволяет одновременное использование этих двух программ. Все остальные антируткиты получили оценку «плохо».