Зачем делать резервную копию ключа

Секретный ключ (или, как вариант, QR-код) необходим на тот случай, если вы потеряли доступ к аккаунту. Используя этот ключ, вы сможете вернуть утраченный доступ к изменить настройки для последующего входа. Относиться к секретному ключу нужно с максимальной ответственностью – поскольку только он поможет в ситуации, когда двухфакторный вход невозможен.

Чтобы не пришлось осуществлять восстановление Google Authenticator в будущем, обязательно после установки и настройки приложения записывайте формирующиеся коды и ключи, включая резервные/сохраняйте QR-коды сайтов, которые посещаете, распечатывая их на принтере или фотографируя на смартфон/фотоаппарат.

Факторы аутентификации

Двухэтапную аутентификацию часто называют двухфакторной, не делая особой разницы между понятиями. Я тоже не придавал ей особого значения, хотя и пользовался обоими способами. Но однажды глаз зацепился за новость о переходе Apple с двухэтапной на двухфакторную аутентификацию, которую твитнул специалист по информационной безопасности Алексей Комаров.

Я попросил эксперта объяснить разницу между 2SV и 2FA, и он уложился в один твит со ссылкой на свою статью.

В ней мне очень понравились аналогии – простые и понятные. Позволю себе процитировать их целиком.

На этот раз воспользуемся образами из шпионских романов. Агенту Смиту необходимо встретиться со связным и передать ему секретную информацию. Друг друга они не знают и никогда раньше не встречались. Как Смит сможет удостовериться, что перед ним действительно связной, а не вражеский агент? Различают всего четыре фактора аутентификации. Рассмотрим их все.

«У Вас продается славянский шкаф?» — это пример первого фактора, когда субъект что-то знает. На практике это может быть пароль, логин, кодовая фраза – словом, любой секрет, известный обеим сторонам.

Связной может предъявить, например, половину разорванной фотографии или что- то еще, что есть только у него – это пример второго фактора аутентификации, основанного на том, что у субъекта что-то есть. В современных системах информационной безопасности для этих целей используются токены – персональные аппаратные средства аутентификации.

Для обеспечения безопасности встречи можно условиться, что она должна состояться на третьей скамейке справа от входа в Центральный парк. Третий фактор – субъект находится в определенном месте. В информационных системах могут определяться, например, IP-адрес компьютера субъекта или считываться данные радио-метки.

Ну и наконец, Смиту могли показать фотографию связного, чтобы он смог его узнать. Четвертый фактор (субъект обладает некой биологической особенностью) применяется только в случае, когда субъект аутентификации – человек, а не, например, сервер или процесс, не имеющие отпечатков пальцев, структур ДНК или радужной оболочки глаза.

Почему стоит обратить внимание на удаление подтверждения личности в Windows 10

Однако, есть случаи, когда пользователи заинтересованы в удалении подтверждения личности. Один из основных мотивов — повышение уровня конфиденциальности. Подтверждение личности может включать в себя различные методы, такие как использование паролей, отпечатков пальцев или распознавание лица. В случае утечки данных, злоумышленники могут успешно использовать подтверждение личности для несанкционированного доступа к системе или к личным аккаунтам.

Кроме того, удаление подтверждения личности может быть полезным при использовании общего компьютера или общего аккаунта. Например, если вы работаете в офисе или использование общественного компьютера в киберкафе, вы можете не хотеть оставлять личные данные или приложения, которые могут быть доступны другим пользователям. Удаление подтверждения личности позволяет снизить риск несанкционированного доступа к вашим личным данным и защитить вашу конфиденциальность.

В целом, удаление подтверждения личности в Windows 10 может быть полезным и рекомендуется для повышения уровня безопасности и конфиденциальности ваших данных. Однако, перед тем как удалить подтверждение личности, рекомендуется внимательно ознакомиться с рекомендациями производителя и убедиться, что вы имеете достаточные меры безопасности, чтобы защитить свои данные и аккаунты.

Обращение в техподдержку Google

Далеко не всегда служба техподдержки Google отвечает индивидуально, но в исключительных случаях и при правильно составленном запросе можно ожидать помощи.

Что касается восстановления Google Authenticator, то нет точных подтверждений, что данная техника сработает, но советуем попробовать.

- Войдите в аккаунт Google, указав пользовательские данные.

- При запросе кода подтверждения нажмите на «Другие варианты».

- Перейдите в меню Справка > Связаться с Google.

- Далее необходимо подтвердить принадлежность к аккаунту, ответив на вопросы.

- Отправьте заполненную форму и ждите ответа Google.

Шаг 2: Удаление существующего сеанса Microsoft Authenticator

Для восстановления кодов из учетной записи Microsoft необходимо, чтобы в вашей учетной записи не было другого телефона. Это означает, что у вас не может быть двух телефонов с вашей учетной записью Microsoft Authenticator, как в некоторых других приложениях для аутентификации.

Если вы не удалите свою учетную запись на предыдущем телефоне, резервная копия будет заменена данными нового телефона, что означает, что вы потеряете все учетные записи, которые были у вас на старом телефоне.

Выполните следующие действия, чтобы удалить любой существующий сеанс вашей учетной записи:

Для пользователей Android:

Для этого вам потребуется выйти из своей учетной записи Microsoft на телефоне с помощью приложения, которое вы использовали ранее.

Если в вашей учетной записи Microsoft настроена двухфакторная аутентификация, вам потребуется приложение для входа, выполните следующие действия, чтобы войти в систему без приложения, потому что у вас нет приложения:

- Введите свои учетные данные для аутентификации (адрес электронной почты и пароль) на странице входа

- На странице, требующей проверки с помощью приложения Microsoft Authenticator, щелкните Войти другим способом.Войдите в Microsoft другим способом

- Это отобразит другие альтернативы, такие как использование вашего номера телефона или адреса электронной почты, связанного с вашей учетной записью.используйте телефон или электронную почту для входа

- В зависимости от того, какой вариант вы выберете, на ваш адрес электронной почты или номер телефона будет отправлен проверочный код, который затем можно будет использовать для входа в свою учетную запись.

- После входа перейдите в Страница учетной записи Microsoft и перейдите в раздел устройств, чтобы управлять устройствами, подключенными к вашей учетной записи.Открытие настроек устройства Microsoft

- Найдите старый телефон на странице «Устройства», щелкните меню устройства и затем «Отмените связь с этим телефоном».

- Кроме того, перейдите на страницу безопасности учетной записи, перейдите в раздел Дополнительные параметры безопасности и отключите двухфакторную аутентификацию.

Для пользователей iPhone:

Поскольку резервные копии Microsoft Authenticator хранятся в iCloud для пользователей iPhone, единственный способ удалить приложение Microsoft Authenticator с iPhone – это удалить устройство из своей учетной записи iCloud.

Выполните следующие действия, чтобы удалить старый iPhone из iCloud:

- Перейти к iCloud.com

- Откройте приложение Find iPhoneменю приложения iCloud

- Нажмите «Все устройства» на верхней панели и выберите старый iPhone с приложением Microsoft Authenticator. Если iPhone отсутствует в списке устройств, значит, он уже удален из вашей учетной записи, поэтому вам не нужно ничего делать, просто пропустите оставшуюся часть этого раздела и перейдите к разделу восстановления в руководстве.

- Нажмите на «Стереть iPhone», завершите работу мастера стирания и затем нажмите «Удалить из учетной записи».Удаление iPhone из iCloud

Как включить Xbox с помощью приложения Microsoft Authenticator

Приложение Authenticator от Microsoft (доступно для Windows, Android и iOS) является отличным помощником для 2FA на Xbox. Вместо того чтобы проверять электронную почту или копировать код, присланный в текстовом сообщении, вы можете просто воспользоваться приложением

Сначала необходимо войти в свою учетную запись Xbox/Microsoft

После входа в систему вы увидите свою учетную запись в списке

Теперь вы можете выбрать приложение Authenticator при выборе метода проверки 2FA

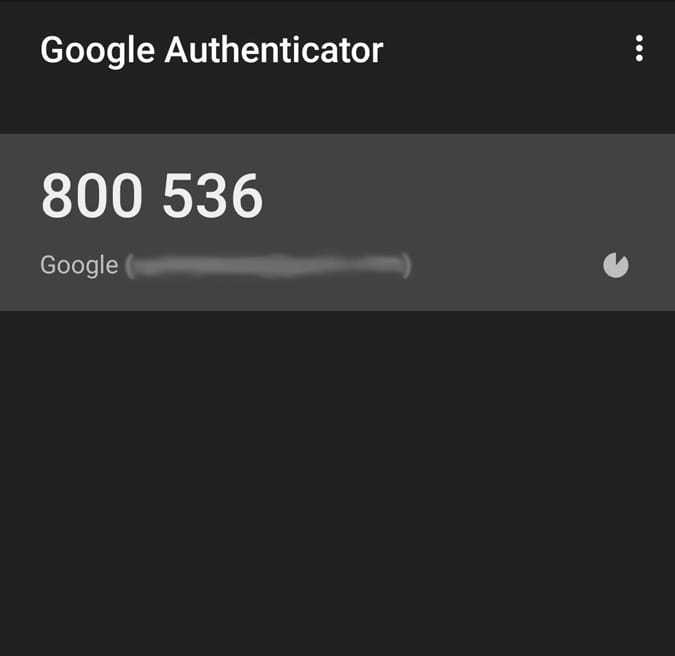

Вместо того чтобы искать код в другом месте, откройте приложение. Вы должны увидеть ‘код одноразового пароля’ с ограничением по времени

На запрос вашего Xbox введите это число (если вы используете приложение для входа в учетную запись Microsoft в Интернете, нажмите и удерживайте пароль, чтобы скопировать его)

Он действует так же, как и любой текстовый код или код электронной почты, только без особых хлопот. Теперь вы должны получить доступ к своему Xbox. Если таймер закончился до входа, просто подождите, пока приложение сгенерирует следующий код, и используйте его вместо этого

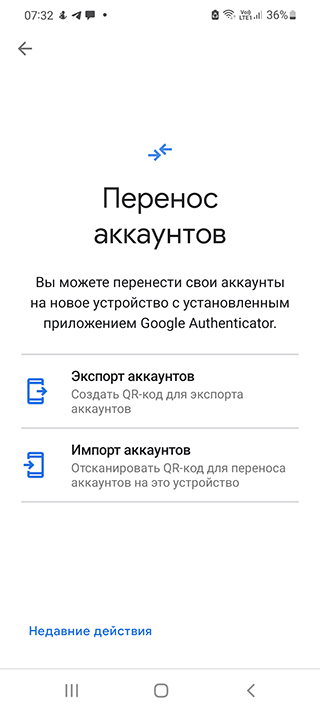

Восстановление Google Authenticator на другом телефоне

Если секретный ключ или QR-код для аутентификации не был предварительно сохранен в надежном месте, восстановить доступ в Google Authenticator невозможно. Тем не менее, обратиться в службу поддержки имеет смысл.

Если вам нужно перенести аутентификатор на другой телефон, используйте специальные приложения, которые умеют как сохранять резервную копию, так и восстанавливать настройки на другом мобильном устройстве – в частностим на новом телефоне. Среди таких приложений отметим две самые надежные:

Основное предназначение данных утилит – создание резервной копии кодов, настроек аккаунта для хранения внутри устройства или переноса на другое.

Как перенести аутентификатор на другой телефон:

- Скопируйте файл com.google.android.apps.authenticator2 из папки data/data в надежное место в памяти телефона.

- Найдите файл баз данных под названием com.google.android.apps.authenticator2/database/database.

- Откройте этот файл в просмотрщике SQLite database viewer – он встроен в утилиту Root Explorer.

- Выберите accounts – отобразятся все доступные аккаунты и соответствующие секретные коды напротив них.

- Откройте приложение Google Authenticator и выберите пункт Enter a provided key (Ввести предоставленный ключ).

- Скопируйте код для нужного аккаунта.

Настраиваем двухфакторную аутентификацию на Windows 10

В Windows 10 появилась возможность включить подтверждение входа в операционную систему на телефоне. Данная функция повышает защиту Вашего компьютера, ведь чтобы войти в систему недостаточно просто ввести пароль – злоумышленнику придется еще и завладеть Вашим смартфоном. Подобная защита надежно убережет Вашу личную информацию от посторонних глаз, даже если Вы по привычке продолжаете клеить стикер с паролем от компьютера на монитор.

Данная функция работает с Windows 10 и со смартфонами на iPhone и на Android. Вам потребуется скачать специальное приложение для аутентификации. Для владельцев iPhone можно использовать Microsoft Authenticator, а для любителей Андроид – еще и популярное приложение Google Authenticator.

Чтобы настроить двухфаторную аутентификацию на Windows 10, необходимо сделать следующее.

- Для начала заходим в настройки учетных записей. Для этого жмем на «Параметры», и выбираем пункт «Учетные записи».

- Выбираем вкладку «Ваши данные».

- Жмем на ссылку «Управление учетной записью Microsoft». Если такой ссылки нет, выбираем пункт «Войти вместо этого с учётной записью Microsoft» и авторизовываемся.

- После нажатия на ссылку открывается страница официального сайта Microsoft в браузере.

- Авторизовываемся при помощи логина и пароля.

- Жмем на ссылку «Безопасность» и сразу же внизу на другую ссылку – «дополнительные параметры безопасности».

Сайт попросит Вас подтвердить свою личность при помощи проверочного кода, отправленного на почту.

Находим и включаем пункт «Настройка двухшаговой проверки».

После этого переходим к привязке приложения для проверки личности.

Вам предложат выбрать операционную систему Вашего смартфона и установить приложение Microsoft Authenticator. Также вы можете выбрать пункт «Другое», чтобы использовать популярнейшее приложение Google Authenticator.

Далее на экране появится специальный QR-код. Просканируйте его мобильным аутентификатором, и аккаунт автоматически настроится.

Теперь при входе в Windows 10 система будет запрашивать случайным образом сгенерированный код с Вашего телефона.

Как взломать аутентификацию Google

В зависимости от того, какие именно возможности из перечисленных выше активны у пользователя, доступны следующие способы атаки.

- Если установлено приложение-аутентификатор: извлечь данные приложения, используя root или кастомный рекавери (к примеру, TWRP) либо используя режим сервисного обслуживания телефона (для Qualcomm — режим 9006 либо 9008, для MTK — SP Flash Tool, для всех телефонов LG — режим прямого доступа к памяти по протоколу LGUP). Последние два способа не сработают, если память телефона зашифрована.

- Если используется доставка кодов на SIM-карту: извлечь SIM-карту, вставить в другое устройство, профит. Или использовать любой другой механизм атаки для перехвата СМС.

Как защититься

Если для генерации одноразовых кодов используется приложение-аутентификатор, не поленись и зашифруй раздел данных. Это пригодится, честное слово! Обязательно используй безопасную блокировку экрана (PIN-код). Не используй Smart Lock (разблокировка по местоположению, по фотографии лица и подобные).

По возможности не используй доставку одноразовых кодов через СМС.

Следуя этим простым правилам, можно обезопасить свою учетную запись в достаточной степени. Если же ты не используешь безопасную блокировку экрана и шифрование раздела данных, то все прочие меры «безопасности» будут направлены исключительно на успокоение твоей нервной системы, но никак не на усиление безопасности как таковой.

Apple

Впервые двухфакторная аутентификация появилась в устройствах Apple в 2013 году. В те времена убедить пользователей в необходимости дополнительной защиты было непросто. В Apple не стали и стараться: двухфакторная аутентификация (получившая название двухэтапной проверки, или Two-Step Verification) использовалась только для защиты от прямого финансового ущерба. Например, одноразовый код требовался при совершении покупки с нового устройства, смене пароля и для общения со службой поддержки на темы, связанные с учетной записью Apple ID.

Добром это все не кончилось. В августе 2014 года произошла массовая утечка фотографий знаменитостей. Хакеры сумели получить доступ к учетным записям жертв и скачали фото из iCloud. Разразился скандал, в результате которого Apple в спешном порядке расширила поддержку двухэтапной проверки на доступ к резервным копиям и фотографиям в iCloud. В это же время в компании продолжались работы над методом двухфакторной аутентификации нового поколения.

Двухэтапная проверка

Для доставки кодов двухэтапная проверка использует механизм Find My Phone, изначально предназначенный для доставки push-уведомлений и команд блокировки в случае потери или кражи телефона. Код выводится поверх экрана блокировки, соответственно, если злоумышленник добудет доверенное устройство, он сможет получить одноразовый код и воспользоваться им, даже не зная пароля устройства. Такой механизм доставки — откровенно слабое звено.

Также код можно получить в виде СМС или голосового звонка на зарегистрированный телефонный номер. Такой способ ничуть не более безопасен. SIM-карту можно извлечь из неплохо защищенного iPhone и вставить в любое другое устройство, после чего принять на нее код. Наконец, SIM-карту можно клонировать или взять у сотового оператора по поддельной доверенности — этот вид мошенничества сейчас приобрел просто эпидемический характер.

Если же у тебя нет доступа ни к доверенному iPhone, ни к доверенному телефонному номеру, то для доступа к учетной записи нужно использовать специальный 14-значный ключ (который, кстати, рекомендуется распечатать и хранить в безопасном месте, а в поездках — держать при себе). Если же ты потеряешь и его, то мало не покажется: доступ в учетную запись может быть закрыт навсегда.

Насколько это безопасно?

Если честно, не очень. Двухэтапная проверка реализована из рук вон плохо и заслуженно получила репутацию худшей системы двухфакторной аутентификации из всех игроков «большой тройки». Если нет другого выбора, то двухэтапная проверка — это все же лучше, чем ничего. Но выбор есть: с выходом iOS 9 Apple представила совершенно новую систему защиты, которой дали бесхитростное название «двухфакторная аутентификация».

В чем именно слабость этой системы? Во-первых, одноразовые коды, доставленные через механизм Find My Phone, отображаются прямо на экране блокировки. Во-вторых, аутентификация на основе телефонных номеров небезопасна: СМС могут быть перехвачены как на уровне провайдера, так и заменой или клонированием SIM-карты. Если же есть физический доступ к SIM-карте, то ее можно просто установить в другое устройство и получить код на совершенно законных основаниях.

Также имей в виду, что преступники научились получать SIM-карты взамен «утерянных» по поддельным доверенностям. Если твой пароль украли, то уж узнать твой номер телефона — плевое дело. Подделывается доверенность, получается новая SIM-карта — собственно, для доступа к твоей учетной записи больше ничего и не требуется.

Как перестать получать одноразовый код учетной записи Microsoft (2023)

Если вы не хотите получать электронные письма с одноразовым кодом от группы по работе с учетными записями Майкрософт, обязательно проверьте страницу активности на своем адресе Live.com. Для этого выполните шаги, указанные ниже:

- Прежде всего, перейдите по этой ссылке live.com здесь.

- Введите свой ID и пароль для входа.

- После входа в систему вы сможете увидеть, когда и где использовалась ваша учетная запись.

- Если на странице учетной записи активности показано, что ваша учетная запись была зарегистрирована из другого места или региона, немедленно измените ее пароль.

- После смены пароля вы можете проверить, перестало ли приходить электронное письмо с одноразовым кодом от команды учетной записи Microsoft.

Включите двухэтапную проверку для своей учетной записи Microsoft.

Ниже вы найдете шаги для активации дополнительной системы защиты, чем простой пароль: двухэтапная проверка для вашей учетной записи Microsoft. Это дополнительный «щит», помогающий защитить безопасность нашей учетной записи Microsoft от любых атак, которые могут предоставить свободный доступ ко всем нашим данным, как только мы получим соответствующий пароль.

- Авторизоваться account.microsoft.com через браузер Google Chrome.

- Войдите на сайт Microsoft с данными учетной записи, на которой вы собираетесь включить двухэтапную проверку

- Нажмите на вкладку «Безопасность» вверху.

- В нижней части третьего поля (начиная слева) нажмите «Обновить мою информацию».

- Оказавшись на этой странице, нажмите «Добавить информацию о безопасности».

- Затем вам нужно будет выбрать, добавить ли альтернативный адрес электронной почты или номер мобильного телефона. В обоих случаях процедура будет проходить по одному и тому же пути.

- После выбора и ввода соответствующих данных вам будет отправлен код безопасности (по электронной почте или текстовым сообщением, в зависимости от вашего выбора), срок действия которого истекает через несколько минут.

- Введите код и продолжайте, пока он не будет сохранен в вашей учетной записи.

На этом этапе, когда мы ввели все необходимые дополнительные данные, можно активировать двухэтапную проверку. Итак, давайте посмотрим, как его активировать:

- Авторизоваться account.microsoft.com через ваш интернет-браузер.

- Войдите на сайт Microsoft с данными учетной записи, на которую вы собираетесь активировать двухэтапную проверку.

- Нажмите на вкладку «Безопасность» вверху.

- В правом верхнем углу под заголовком «Двухэтапная аутентификация» нажмите «Активировать» или «Включить».

- Слева в разделе «Двухэтапная проверка» нажмите на пункт «Настроить двухэтапную проверку».

- Нажмите «вперед».

- Двухэтапная проверка теперь включена, и вам будет предоставлен код восстановления для восстановления вашей учетной записи. Код можно распечатать и/или сохранить.

Это все, что вам нужно знать о том, как перестать получать одноразовый код от команды Microsoft Account. Пока вы здесь, вам также может быть интересно узнать, как исправить «Нет подходящих устройств, связанных с учетной записью Microsoft» и как связать локальную учетную запись с учетной записью Microsoft в Windows 11.

Управление учетной записью

Управлять своими доверенными номерами телефонов, доверенными устройствами и другой информацией об учетной записи можно на странице своей учетной записи Apple ID.

Управление доверенными номерами телефонов

Для использования двухфакторной аутентификации потребуется наличие в базе данных хотя бы одного доверенного номера телефона, на который можно получать коды подтверждения. Следует также рассмотреть вариант подтверждения дополнительного доверенного номера телефона, помимо вашего собственного. Если ваш iPhone утерян или поврежден и при этом является вашим единственным доверенным устройством, вы не сможете получить коды подтверждения, необходимые для доступа к вашей учетной записи.

Обновление доверенного номера телефона на странице учетной записи Apple ID

- Перейдите на веб-страницу appleid.apple.com.

- Выполните вход с помощью идентификатора Apple ID.

- Перейдите в раздел «Безопасность» и нажмите «Изменить».

Если необходимо добавить номер телефона, нажмите «Добавить проверенный номер телефона» и введите номер телефона. Выберите способ подтверждения номера (текстовым сообщением или автоматическим телефонным вызовом) и нажмите «Продолжить». Чтобы удалить доверенный номер телефона, щелкните

Обновление доверенного номера телефона через восстановление учетной записи

- Перейдите на веб-страницу appleid.apple.com.

- Выполните вход с помощью идентификатора Apple ID.

- Выберите «Не получили код подтверждения?», а затем «Другие параметры».

- Вы будете перенаправлены на веб-страницу iforgot.apple.com.

- Создайте запрос на восстановление учетной записи. Узнать больше о восстановлении учетной записи.

Просмотр доверенных устройств и управление ими

Просматривать список доверенных устройств и управлять ими можно на устройстве под управлением операционных систем iOS и macOS, а также в разделе «Устройства» страницы учетной записи Apple ID.

- Выберите «Настройки» > .

- Выберите устройство из списка.

Для macOS Catalina или более поздней версии:

- Выберите меню Apple () > «Системные настройки».

- Выберите «Apple ID».

- Выберите устройство на боковой панели.

В macOS Mojave или более ранней версии:

- Выберите меню Apple () > «Системные настройки».

- Выберите «iCloud», затем нажмите «Сведения об учетной записи».

- Перейдите на вкладку «Устройства».

- Выберите устройство из списка.

- Перейдите на страницу своей учетной записи Apple ID.

- Выполните вход с помощью идентификатора Apple ID.

- Перейдите в раздел «Устройства».

В списке устройств перечислены устройства, для которых выполнен вход с помощью вашего Apple ID. Выберите устройство, чтобы просмотреть информацию о нем, такую как модель и серийный номер. Ниже вы можете увидеть другую полезную информацию, включая сведения о том, является ли устройство доверенным и может ли оно использоваться для получения кодов проверки Apple ID.

Вы также можете удалить доверенное устройство, выбрав «Удалить из учетной записи» в списке устройств. Удаление доверенного устройства приводит к прекращению отображения на нем кодов подтверждения и блокировке доступа с этого устройства в iCloud и другие службы Apple до тех пор, пока на нем не будет выполнен повторный вход с помощью двухфакторной аутентификации. Если необходимо найти устройство или удалить с него данные до того, как удалять его из списка доверенных устройств, можно использовать функцию «Найти iPhone».

Создание паролей для приложений

При использовании двухфакторной аутентификации для входа в учетную запись из приложений или служб сторонних разработчиков, например из приложений для работы с электронной почтой, контактами или календарями, которые разработаны не компанией Apple, потребуются особые пароли для этих приложений. Чтобы создать пароль для приложения, выполните следующие действия.

- Перейдите на страницу учетной записи Apple ID.

- Щелкните «Создать пароль» в разделе «Пароли приложений».

- Следуйте инструкциям на экране.

После создания пароля для приложения введите или вставьте его в поле ввода пароля в приложении обычным способом.

Источник

Избегайте этой проблемы в будущем

Вы можете избежать возникновения такой проблемы, выполнив одно из следующих действий:

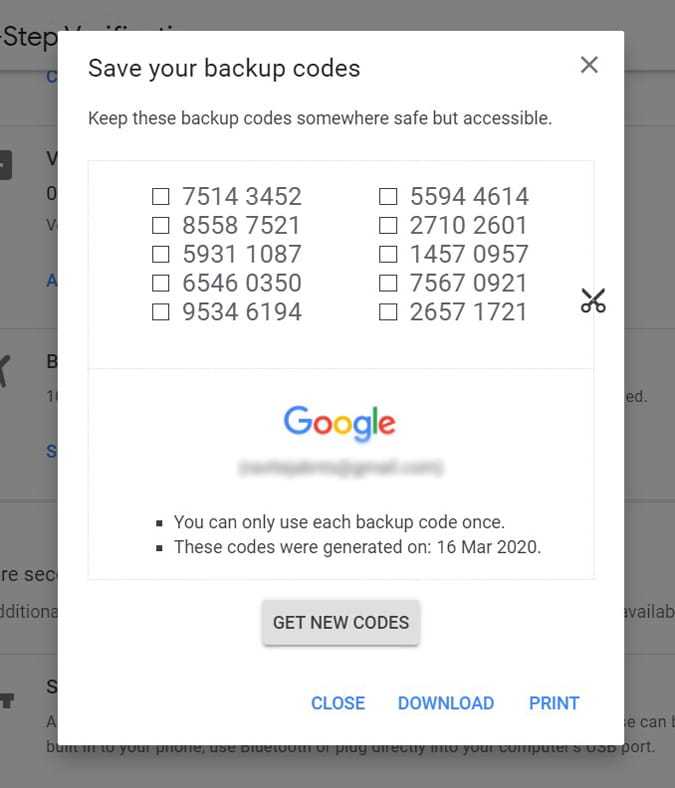

1. Резервные коды

Вы можете найти вариант под названием резервные коды В настройках учетной записи Google двухэтапная аутентификация. Включите эту опцию, и вы получите 10 резервных кодов. Это означает, что вы можете использовать этот метод до десяти раз для доступа к своей учетной записи Google без какой-либо проверки, и вы всегда можете запросить новые резервные коды, поскольку старые будут неэффективными.

Чтобы создать резервные коды, перейдите в Страница настроек аккаунта Google Щелкнув по этой ссылке. в الأمان , Искать Двухэтапная аутентификация После повторного ввода пароля учетной записи нажмите на резервные коды, чтобы создать его. Запишите эти коды в безопасное место, где вы сможете получить к ним доступ в будущем.

Теперь, когда вы не можете войти в свою учетную запись Google в будущем, просто используйте один из этих кодов, и все будет в порядке. Вы можете использовать резервный код только один раз.

2. Ключ безопасности

Ключ безопасности — это тип USB-накопителя, предназначенный для Двухэтапная проверка. Эти флеш-накопители содержат учетные данные или ключи, связанные с вашей учетной записью Google. Вы можете купить его у Гугл игры или же Амазонка И надежно храните его в кошельке или на столе.

Электронные ключи можно использовать с двухэтапной аутентификацией, чтобы помочь хакерам не проникнуть в вашу учетную запись Google.

Прежде чем вы сможете использовать внешний ключ безопасности для входа, вам необходимо добавить его в свою учетную запись с помощью компьютера.

- Используйте компьютер с USB-портом и последней версией совместимого браузера, например Chrome.

- Используйте ключ безопасности, вставленный в порт USB, совместимый с FIDO Universal 2nd Factor (U2F) или FIDO2.

Чтобы использовать ключ, вы должны сначала связать его со своей учетной записью. Чтобы включить электронный ключ, перейдите в Настройте свой аккаунт -> Безопасность -> Двухэтапная проверка -> Электронный ключ И следуйте инструкциям, чтобы связать ключ безопасности с вашей учетной записью.

Теперь просто используйте его для входа в систему. На странице подтверждения коснитесь Попробуйте другой метод -> Электронный ключ И подключите ключ безопасности для входа в систему. Если ключ правильно связан с вашей учетной записью, вы сможете без проблем войти в систему.

3. Приложение Authenticator.

У Google есть приложение под названием Authenticator Позволяет вам войти в свою учетную запись Google, если вы не можете получить к ней доступ обычным способом. Вам нужно будет связать приложение со своей учетной записью, отсканировав QR-код. Я рекомендую использовать телефон члена семьи, поэтому, даже если вы потеряете свой телефон, вы все равно сможете позвонить им и попросить у них код. Нет, он не сможет получить доступ к вашей учетной записи с помощью этого кода, только ему также нужно ввести пароль.

Перейти к Настройте свой аккаунт -> Безопасность -> Двухэтапная проверка -> Настройка приложения Authenticator. Отсканируйте QR-код с помощью Приложение Authenticator на вашем смартфоне, и он должен начать отображать значок, который меняется каждые 30 секунд. Теперь вы можете использовать этот код для входа в свою учетную запись Google.

Существуют также другие сторонние приложения и устройства, которые вы можете использовать для настройки альтернативной аутентификации. Например, Authy работает на нескольких устройствах одновременно, в отличие от Authenticator. Его даже упрощает использование в повседневной жизни, поскольку вам не нужно каждый раз доставать телефон, чтобы войти в свою учетную запись.

Как это работает

Благодаря двухфакторной аутентификации доступ к вашей учетной записи с доверенного устройства или на веб-сайте сможете получить только вы. При первом входе на новом устройстве вам потребуется предоставить два элемента данных: ваш пароль и шестизначный цифровой код подтверждения, который автоматически отображается на доверенных устройствах или может быть отправлен на ваш телефон. После ввода кода новое устройство включается в число доверенных устройств. Например, если у вас есть устройство iPhone, то при первом входе в учетную запись на недавно приобретенном компьютере Mac вам будет предложено ввести пароль и код подтверждения, который автоматически отобразится на экране вашего iPhone.

Поскольку для доступа к учетной записи при двухфакторной аутентификации недостаточно только знания пароля, безопасность вашего идентификатора Apple ID и хранимых на серверах Apple данных существенно возрастает.

После выполнения входа код подтверждения больше не будет запрашиваться на этом устройстве, пока не будет полностью выполнен выход, не будут стерты все данные на устройстве или пока не потребуется сменить пароль из соображений безопасности. При выполнении входа на веб-сайте можно указать, что браузер является доверенным, и в следующий раз при выполнении входа с этого компьютера код подтверждения не будет запрашиваться.

Доверенные устройства

Доверенным устройством может быть iPhone, iPad или iPod touch с iOS 9 и более поздней версии либо компьютер Mac с OS X El Capitan и более поздней версии, на котором уже выполнен вход в учетную запись с использованием двухфакторной аутентификации. Это устройство, для которого нам известна его принадлежность вам и которое можно использовать для проверки личности путем отображения кода подтверждения Apple при входе с использованием другого устройства или браузера. Apple Watch с watchOS 6 или более поздней версии могут использоваться для получения кодов подтверждения при входе в систему с помощью идентификатора Apple ID, но они не могут выступать в качестве доверенного устройства для сброса пароля.

Доверенные номера телефонов

Доверенный номер телефона — это номер, который можно использовать для получения кодов подтверждения посредством текстовых сообщений или автоматических телефонных вызовов. Чтобы включить двухфакторную аутентификацию, необходимо подтвердить хотя бы один доверенный номер телефона.

Следует также рассмотреть вариант подтверждения дополнительного номера телефона, к которому вы можете получить доступ, — такого как домашний телефон или номер, используемый членом семьи или близким другом. Вы можете использовать этот номер, если у вас временно нет доступа к основному номеру или вашим устройствам.

Коды подтверждения

Код подтверждения — это временный код, отправляемый на доверенное устройство или доверенный номер телефона при первом входе на устройство или на веб-сайте с помощью браузера с использованием идентификатора Apple ID. Кроме того, можно получить код подтверждения в разделе «Настройки» на доверенном устройстве.

Код подтверждения отличается от пароля к устройству, вводимого для разблокировки iPhone, iPad и iPod touch.

Как это работает

При использовании такого способа защиты доступ к учетной записи Apple ID возможен только с доверенных устройств iPhone, iPad, iPod touch или Mac.

При первом входе в учетку с нового устройства система спросит пароль и подтверждающий код, который может быть получен только на доверенном устройстве. После этого новый девайс включается в число доверенных.

Теперь код не понадобится до полного отключения от учетной записи на этом устройстве либо до смены пароля в Apple ID.

Кроме доверенных устройств необходимо внести как минимум один проверенный номер телефона, который сможет получать сообщения или телефонные вызовы для авторизации.

Как отключить контроль учетных записей в панели управления Windows 10

Первый способ — использовать соответствующий пункт в панели управления Windows 10 для изменения настроек контроля учетных записей.

- Откройте панель управления, для этого можно использовать поиск в панели задач или нажать клавиши Win+R, ввести control и нажать Enter. А можно сразу перейти к 4-му шагу, нажав Win+R и введя UserAccountControlSettings

- В панели управления вверху справа в поле «Просмотр» вместо «Категории» установите «Значки», а затем откройте пункт «Учетные записи пользователей».

- В следующем окне нажмите «Изменить параметры контроля учетных записей».

- Далее вы можете вручную задать параметры UAC или отключить контроль учетных записей Windows 10, достаточно выбрать один из вариантов настроек работы UAC, каждый из которых пояснён далее.

Возможные варианты настроек контроля учетных записей в панели управления от верхнего к нижнему:

- Всегда уведомлять, когда приложения пытаются установить программное обеспечение или при изменении параметров компьютера — самый безопасный вариант, при любом своем действии, которое может что-то изменить, а также при действиях сторонних программ вы будете получать уведомление об этом. Обычные пользователи (не администраторы) должны будут ввести пароль для подтверждения действия.

- Уведомлять только при попытках приложений внести изменения в компьютер — этот параметр установлен в Windows 10 по умолчанию. Он означает, что контролируются только действия программ, но не действия пользователя.

- Уведомлять только при попытках приложений внести изменения в компьютер (не затемнять рабочий стол). Отличие от предыдущего пункта в том, что рабочий стол не затемняется и не блокируется, что в некоторых случаях (вирусы, трояны) может быть угрозой безопасности.

- Не уведомлять меня — UAC отключен и не уведомляет о каких-либо изменениях в параметрах компьютера, инициированных вами или программами.

Если вы решили отключить контроль учетных записей Windows 10, что является совсем не безопасной практикой, в дальнейшем следует быть очень внимательным, поскольку все программы будут иметь к системе тот же доступ, что и вы, в то время как контроль учетных записей не сообщит, если какая-то из них может повлиять на работу системы. Иными словами, если причина отключения UAC только в том, что он «мешает», я настойчиво рекомендую включить его обратно.