Device Guard

Now that we have an understanding of Virtual Secure Mode, we can begin to discuss Device Guard. The most important thing to realize is that Device Guard is not a feature; rather it is a set of features designed to work together to prevent and eliminate untrusted code from running on a Windows 10 system.

Device Guard consists of three primary components:

- Configurable Code Integrity (CCI)– Ensures that only trusted code runs from the boot loader onwards.

- VSM Protected Code Integrity– Moves Kernel Mode Code Integrity (KMCI) and Hypervisor Code Integrity (HVCI) components into VSM, hardening them from attack.

- Platform and UEFI Secure Boot– Ensuring the boot binaries and UEFI firmware are signed and have not been tampered with.

When these features are enabled together, the system is protected by Device Guard, providing class leading malware resistance in Windows 10.

Configurable Code Integrity (CCI)

CCI dramatically changes the trust model of the system to require that code is signed and trusted for it to run. Other code simply cannot execute. While this is extremely effective from a security perspective, it provides some challenges in ensuring that code is signed.

Your existing applications will likely be a combination of code that is signed by the vendor, and code that is not. For code that is signed by the vendor, the easiest option is just to use a tool called signtool.exe to generate security catalogs (signatures) for just about any application.

More detail on this in an upcoming post.

The high level steps to configure code integrity for your organization is:

- Group devices into similar roles – some systems might require different policies (or you may wish to enable CCI for only select systems such as Point of Sale systems or Kiosks.

- Use PowerShell to create integrity policies from “golden” PCs(use the New-CIPolicy Cmdlet)

- After auditing, merge code integrity policies using PowerShell (if needed)(Merge-CIPolicy Cmdlet)

- Discover unsigned LOB apps and generate security catalogs as needed (Package Inspector & signtool.exe – more info on this in a subsequent post)

- Deploy code integrity policies and catalog files(GP Setting Below + Copying .cat files to catroot – C:WindowsSystem32{F750E6C3-38EE-11D1-85E5-00C04FC295EE})

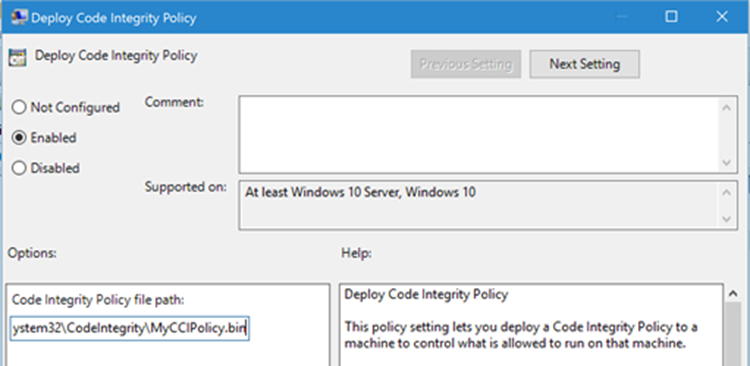

The Group Policy setting in question is Computer Configuration Administrative Templates System Device Guard Deploy Code Integrity Policy:

VSM Protected Code Integrity

The next component of Device Guard we’ll cover is VSM hosted Kernel Mode Code Integrity (KMCI). KMCI is the component that handles the control aspects of enforcing code integrity for kernel mode code. When you use Configurable Code Integrity (CCI) to enforce a Code Integrity policy, it is KMCI and it’s User-Mode cousin, UMCI – that actually enforces the policy.

Moving KMCI to being protected by VSM ensures that it is hardened to tampering by malware and malicious users.

Platform & UEFI Secure Boot

While not a new feature (introduced in Windows 8), Secure Boot provides a high-value security benefit by ensuring that firmware and boot loader code is protected from tampering using signatures and measurements.

To deploy this feature you must be UEFI booting (not legacy), and the Secure Boot option (if supported) must be enabled in the UEFI. Once this is done, you can build the machine (you’ll have to wipe & reload if you’re switching from legacy to UEFI) and it will utilize Secure Boot automatically.

For more information about the specifics of deploying Device Guard,start with the deployment guide.

Как включить или отключить учетную охрану в Windows 10?

Credential Guard — это функция, которая использует защиту на основе виртуализации для разделения определенных секретов, чтобы сделать их доступными только для привилегированного программного обеспечения. Секреты всегда поддаются кибер-угрозам из-за возрастающей степени взлома. Следовательно, несанкционированный доступ вреден для интересов учетных данных и секретов, и они часто уступают место кражам, таким как Pass-the-Hash или Pass-The-Ticket. Это когда учетная охрана входит в игру. Основная функция защиты учетных данных — предотвращать эти атаки, защищая хэши паролей NTLM и билеты на подачу билетов в Kerberos.

Credential Guard предлагает следующие функции и решения:

- Аппаратная защита Credential Guard повышает безопасность учетных данных производного домена, используя преимущества безопасности платформы, в том числе Secure Boot и виртуализацию.

- Безопасность на основе виртуализации Windows службы, управляющие учетными данными производного домена и другими секретами, работают в защищенной среде, изолированной от работающей операционной системы.

- Улучшенная защита от передовых постоянных угроз. Обеспечение защиты учетных данных производного домена с использованием защиты на основе виртуализации блокирует методы и инструменты атаки воровства, используемые во многих атаках. Вредоносная программа, работающая в операционной системе с правами администратора, не может извлекать секреты, защищенные безопасностью на основе виртуализации. Хотя Credential Guard является мощным смягчением, постоянные атаки угроз, скорее всего, перейдут на новые методы атаки, и вы также должны включить Device Guard и другие стратегии и архитектуры безопасности.

Шаг, чтобы включить или отключить учетную защиту в Windows 10

1. откройте Cortana, введите Windows Особенности. Теперь прокрутите вниз и проверьте Hyper-V Hypervisor в Hyper-V и нажмите OK. Если ваша версия более ранняя, чем Enterprise Build 1607, найдите Hyper-V Hypervisor в Hyper-V, установите флажок Изолированный режим пользователя и нажмите OK.

2. Теперь нажмите Windows+ R, чтобы открыть окно «Выполнить». Теперь введите gpedit.msc.

3. Перейти к следующему местоположению Конфигурация компьютераАдминистративные шаблоныSystemDevice Guard. 4. В правой панели устройства Guard дважды нажмите на «Включить политику безопасности на основе виртуализации», чтобы отредактировать ее, 5. Чтобы включить защиту учетных данных, выберите enable else selct Disable.

Как отключить Device Guard на Windows

1. Откройте Панель управления и щелкните на «Система и безопасность».

2. Введите «Device Guard» в поле поиска и выберите «Device Guard: Enable/Disable Device Guard».

3. Появится окно «Device Guard and Credential Guard Wizard».

4. В этом окне вы можете выбрать, хотите ли вы отключить Device Guard или Credential Guard. Чтобы отключить Device Guard, выберите «Disable».

5. Нажмите «Next», чтобы применить изменения.

6. После завершения настройки будет создана политика группы, в которой будет переименованы определенные папки или файлы. Эти изменения позволят отключить функцию Device Guard.

7. После завершения настройки запускайте компьютер заново.

Важно помнить, что отключение Device Guard может повлиять на безопасность вашей системы, поскольку это фукнция защиты компьютера от вредоносного программного обеспечения. Убедитесь, что вы понимаете последствия перед отключением данной функции

Шаг 2: Обновите операционную систему до последней версии

Перед включением Credentials Guard необходимо обновить операционную систему до последней версии

Это важно, так как обновления содержат исправления ошибок и уязвимостей, а также вносят изменения в функциональность операционной системы

Чтобы обновить операционную систему до последней версии, выполните следующие шаги:

- Откройте меню «Пуск» и выберите «Настройки».

- В открывшемся окне выберите «Обновление и безопасность».

- В левой части окна выберите «Windows Update».

- Нажмите на кнопку «Проверить наличие обновлений».

- Операционная система начнет проверку наличия новых обновлений и предложит их установить.

- Нажмите на кнопку «Установить» и дождитесь завершения процесса установки обновлений.

После обновления операционной системы до последней версии, у вас будет доступ к последнему функционалу и исправлениям безопасности, которые могут быть необходимыми для работы Credentials Guard.

Приложения виртуализации несовместимы с Hyper-V, Device Guard и Credential Guard

Многие сторонние приложения виртуализации несовместимы с Hyper-V. К затронутым приложениям относятся рабочая станция VMware и VirtualBox. Эти приложения могут не запускать виртуальные машины или могут вернуться к более медленному режиму эмуляции.

Эти симптомы появляются при запуске низкоуровневой оболочки Hyper-V. Некоторые решения по обеспечению безопасности также зависят от низкоуровневой оболочки, например:

- Device Guard

- Credential Guard

Применяется к: Windows 10 — все выпуски Оригинальный номер базы знаний: 3204980

Определение того, запущена ли низкоуровневая оболочка Hyper-V

Чтобы определить, что низкоуровневая оболочка Hyper-V запущена, выполните указанные ниже действия:

- В поле поиска введите msinfo32.exe.

- Выберите Сведения о системе.

- В окне сведений найдите следующую запись:

Причина

Такое поведение связано с конструктивной особенностью.

Многие приложения для виртуализации зависят от расширений виртуализации оборудования, доступных на большинстве современных процессоров. Включает Intel VT-x и AMD-V. Только один компонент программного обеспечения может использовать это оборудование одновременно. Оборудование не может использоваться совместно приложениями виртуализации.

Чтобы использовать другое ПО для виртуализации, необходимо отключить низкоуровневую оболочку Hyper-V, Device Guard и Credential Guard. Если вы хотите отключить низкоуровневую оболочку Hyper-V, выполните действия, описанные в следующих двух разделах.

Отключение Hyper-V

Низкоуровневую оболочку Hyper-V можно отключить в панели управления или с помощью Windows PowerShell.

Отключение Hyper-V в панели управления

Чтобы отключить Hyper-V в панели управления, выполните следующие действия:

- В панели управления выберите Программы и компоненты.

- Выберите Включение или отключение компонентов Windows.

- Разверните последовательно пункты Hyper-V, Платформа Hyper-V, затем снимите флажок Низкоуровневая оболочка Hyper-V.

Отключение Hyper-V в PowerShell

Чтобы отключить Hyper-V с помощью Windows PowerShell, выполните указанные ниже действия:

- Откройте окно PowerShell с повышенными правами.

- Выполните следующую команду:

Отключение Device Guard и Credential Guard

Device Guard и Credential Guard можно отключить с помощью разделов реестра или групповой политики. Для этого см. раздел Управление Credential Guard в Защитнике Windows.

Дополнительная информация

Заявление об отказе от ответственности за сведения о продуктах сторонних производителей

В этой статье упомянуты программные продукты независимых производителей. Корпорация Майкрософт не дает никаких гарантий, подразумеваемых и прочих, относительно производительности и надежности этих продуктов.

Были ли сведения на этой странице полезными?

Политика аутентификации сервера не разрешает подключение с сохраненными учетными данными

При подключении к узлу RDP или ферме RDS с использованием сохраненных учетных данных может появиться ошибка:

Windows Security Your credentials did not work The server’s authentication policy does not allow connection requests using saved credentials. Please enter new credentials.

В этом случае необходимо отключить параметр GPO «Всегда запрашивать пароль при подключении» на удаленном сервере (Конфигурация компьютера -> Административные шаблоны -> Компоненты Windows -> Службы удаленных рабочих столов -> Узел сеансов удаленных рабочих столов -> Безопасность).

Если эта политика включена, узел RDP всегда запрашивает у клиента пароль для подключения.

Вы можете отключить эту опцию через реестр:

Как включить Credential Guard на ПК

Credential Guard является функцией безопасности в Windows 10, которая помогает защитить учетные данные и пароли от злоумышленников. Чтобы включить эту функцию на вашем ПК, вам потребуются некоторые этапы.

- Проверьте, поддерживает ли ваш компьютер Credential Guard. Для этого введите в командной строке следующее: . Ищите подозрительную запись о том, что у вашего компьютера не поддерживается виртуализация второго уровня. Если она есть, зашифруйте данные с помощью других средств защиты.

- Верно настроить текущий ОС. У вас должны быть права администратора. Если они отсутствуют, обратитесь к аутентифицированному пользователю или администратору. Затем введите следующее: и перезагрузите компьютер.

- Выполните следующую команду, чтобы работать с Credential Guard:

- Последняя команда, которую вам нужно выполнить, — это: . Затем проверьте конфигурацию, используя следующую команду: .

Если все эти шаги были успешны, то на этом настройка Credential Guard завершена. Эта функция продолжит работать, даже если вы выйдете из системы. Теперь у вас есть дополнительный уровень безопасности в Windows 10.

Как включить Device Guard на Windows

Проверка требований и возможность развертывания

Перед включением Device Guard на вашем компьютере необходимо выполнить несколько предварительных требований:

- Убедитесь, что у вас установлена операционная система Windows 10 Enterprise или Windows 10 Pro с функцией Hyper-V.

- Проверьте, что на вашем компьютере поддерживается SLAT (Second Level Address Translation), NX bit (No eXecute), Secure Boot и UEFI.

- Проверьте, что ваш компьютер поддерживает функцию виртуализации.

- Убедитесь, что на вашем компьютере установлены все необходимые обновления и исправления для Windows 10.

Если ваше оборудование соответствует этим требованиям, вы можете приступить к включению Device Guard.

Включение Device Guard через Local Group Policy Editor

Чтобы включить Device Guard через Local Group Policy Editor, выполните следующие действия:

- Нажмите сочетание клавиш Win + R, введите gpedit.msc и нажмите Enter для открытия Local Group Policy Editor.

- При необходимости прочитайте и ознакомьтесь с текущими политиками перед введением новых.

- Выберите «Конфигурация компьютера» → «Административные шаблоны» → «Система».

- В списке политик найдите «Включить управление приложениями высшего уровня Device Guard» и дважды щелкните на нем.

- В окне настроек выберите «Включено» и нажмите «Применить» и «ОК».

- Перезапустите компьютер для применения изменений.

После включения Device Guard на вашем компьютере будет создан новый путь к управлению приложениями. Затем вы сможете развернуть политику параметризованного создания или создать новую политику.

Важно отметить, что Device Guard может быть отключен с помощью Local Group Policy Editor путем выбора опции «Отключено» вместо «Включено» в настройках политики управления приложениями высшего уровня. Теперь вы знаете, как включить Device Guard на Windows 10 через Local Group Policy Editor

Управление безопасностью вашего компьютера будет более эффективным с использованием данной функции

Теперь вы знаете, как включить Device Guard на Windows 10 через Local Group Policy Editor. Управление безопасностью вашего компьютера будет более эффективным с использованием данной функции.

Редактирование реестра

Если вышеупомянутое действие не помогло, можно пойти по другому пути, который даст гарантированный результат. И, как всегда, отметим, что правка реестра – достаточно рискованное занятие, не допускающее ошибок. В противном случае вы получите энное количество новых проблем с непредсказуемыми последствиями.

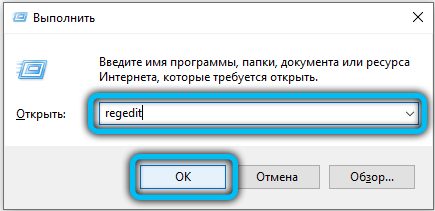

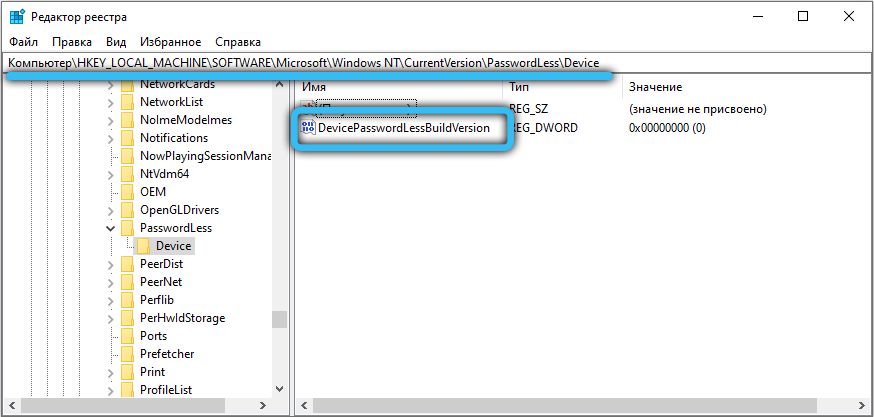

Итак, запускаем редактор реестра (regedit в строке «Выполнить») и переходим в ветку:

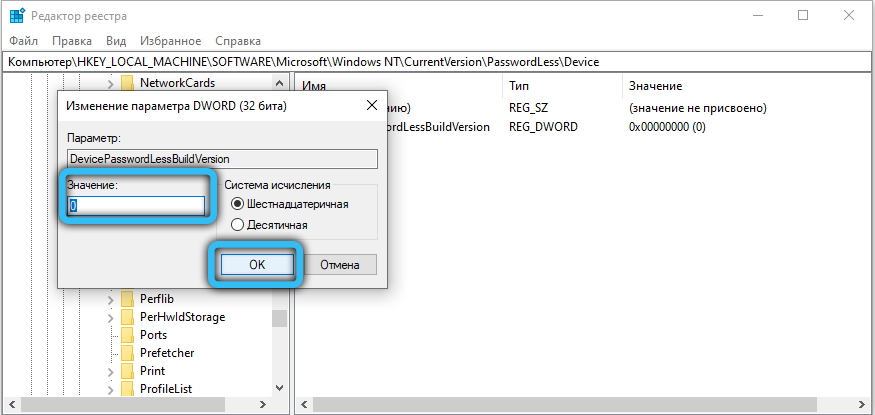

Если в списке параметров значится DevicePasswordLessBuildVersion, кликаем по нему и изменяем значение на 0 (скорее всего, там стоит 2, то есть Windows Hello включено).

Если такого параметра нет – создаём его, для чего кликаем ПКМ на пустом месте в правом блоке, выбрав параметр Dword, присваиваем ему имя DevicePasswordLessBuildVersion и в поле «Значение» ставим нолик.

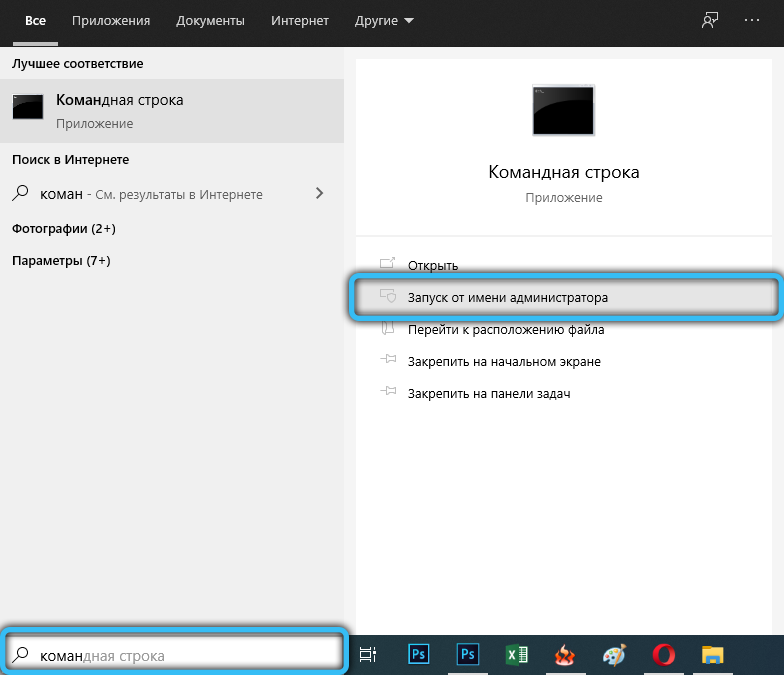

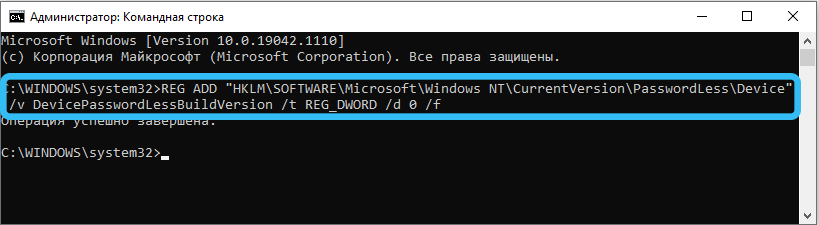

Эту же правку реестра можно выполнить другим способом, не заходя в редактор. Для этого нужно запустить командную строку, обязательно от имени администратора, и в консоли выполнить следующую команду:

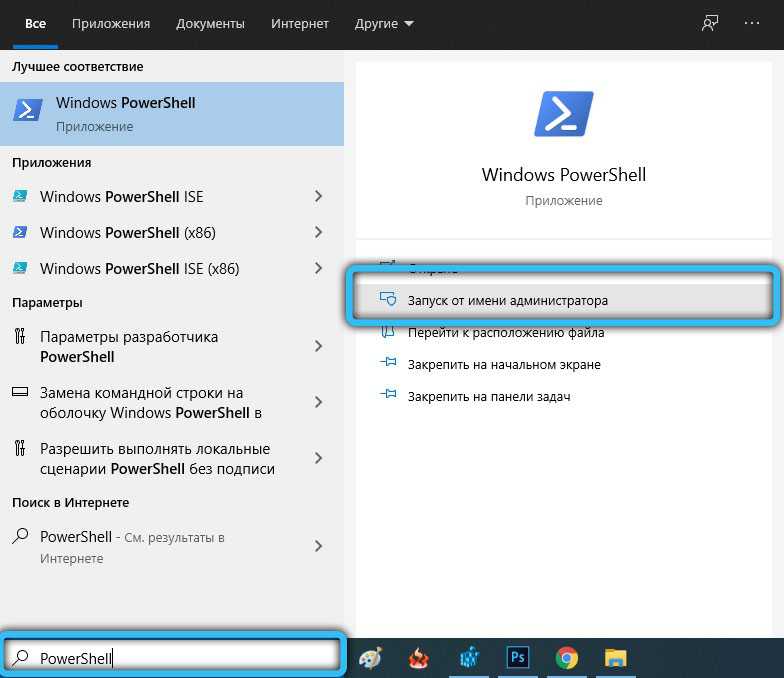

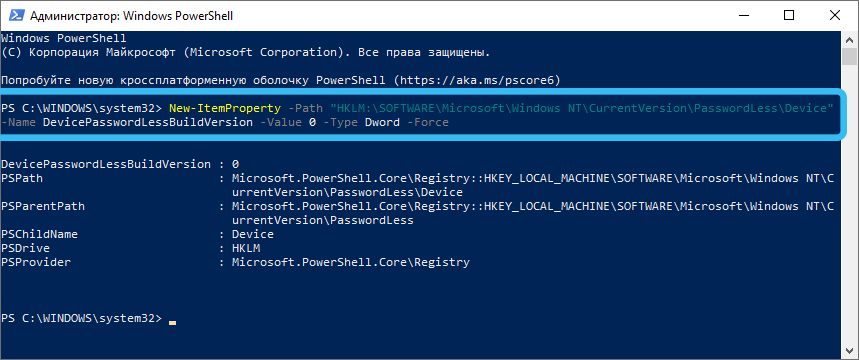

Если использовать PowerShell, то вид команды будет немного другим:

Можете проверить результат:

- кликните Win + R и в консоли «Выполнить» наберите команду control userpasswords2 или равносильную ей netplwiz, нажмите Enter;

- кликните по вкладке «Пользователи» в разделе «Учётные записи» и выберите свою;

- уберите флажок с появившегося параметра «Требовать ввод имени…»;

- кликните по кнопке «Принять»;

- введите свои идентификационные данные в открывшемся окне (пароль нужно будет ввести дважды) и при следующей загрузке Windows наслаждайтесь автоматическим входом в систему.

Как видим, проблема решаема достаточно просто, и касается она только тех пользователей, кто перешёл на «десятку» и не отказывается от обновлений.

Disable Windows Defender Credential Guard in Windows 11 using Group Policy

As mentioned earlier, the Credential Guard is enabled by default in Windows 11. You can disable it using the Windows Group Policy editor, and through Windows Registry. You can use any of the following given methods to disable it or re-enable it if needed.

Follow these steps to disable the Credential Guard in Windows 11 or Windows 10 using the Group Policy editor:

-

Open the Group Policy editor by typing in “gpedit.msc” in the Run Command box.Open the Group Policy editor

-

Navigate to the following from the left pane:

-

Double-click the policy “Turn On Virtualization Based Security.”

Edit VBS policy

-

Select “Disabled,” then click Apply and Ok.Disable the VBS policy

-

Now run the following cmdlet in an elevated Command Prompt for the changes to take effect.

Enforce the Group Policies

The Windows Defender Credential guard will now be disabled. However, to enable it, perform the steps in the next section.

Способы восстановления «Защитника Windows»

Стандартную защиту компьютера можно отключить через реестр, групповую политику или в рамках работы операционной системы. Чтобы активировать антивирус, вы должны включить его, используя тот же метод, который вы использовали для его отключения.

Параметры системы

- Развернуть Главная».

- В списке приложений нажмите «Безопасность Windows».

- В разделе «Защита от вирусов и угроз» нажмите Включить.

- Подтвердить действие.

Антивирусная программа будет активирована, на что указывает зеленая галочка.

Если все параметры «Защитника» ранее были отключены, необходимо включить его по следующей инструкции:

- Запустите меню безопасности и откройте «Защита от вирусов и угроз».

- Нажмите на гиперссылку «Управление настройками».

- Сделайте все переключатели на странице активными, каждый раз подтверждая действие от имени администратора.

Встроенный антивирус Windows 10 начнет работать. Не выходя из меню, вы можете настроить проверку системы, нажав одноименную кнопку.

Настройка службы

За работу «Защитника» отвечает соответствующий сервис в системе, который может быть отключен под воздействием стороннего или пользовательского ПО. Для восстановления компонента необходимо:

- Откройте меню системного поиска и введите запрос «Услуги».

- В результатах поиска нажмите на одноименный элемент.

- Найдите строку «Антивирусная программа» и двойным кликом разверните свойства.

- Выберите тип запуска «Автоматически», нажмите «Пуск.

- Нажмите Применить, ОК.

Изменение реестра

В системном реестре есть отдельный параметр для запуска стандартного антивирусного ПО. Для выполнения операций вам потребуются права администратора:

- Нажмите Win+R и запустите команду regedit.

- Вставьте в адресную строку выше ComputerHKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindows Defender и нажмите Enter, чтобы открыть нужную папку.

- В правой части интерфейса дважды щелкните файл DisableAntiSpyware и введите цифру 0 в строке «Значение».

- Нажмите ОК.

Если файл не существует, вам нужно будет создать параметр вручную:

- Вызов контекстного меню с нуля.

- Наведите курсор на пункт «Создать», в подменю выберите «Параметр DWORD (32-бит)» или «QWORD (64-бит)» в зависимости от разрядности системы.

- Введите имя DisableAntiSpyware, нажмите Enter.

Затем необходимо перезагрузить компьютер, чтобы изменения были сохранены.

Редактор групповой политики

Если параметр защиты отключен через редактор групповой политики, вышеуказанные методы не будут работать.

Для изменения параметров необходимо:

- Откройте меню поиска и введите gpedit.msc.

- В результатах нажмите на одноименную иконку.

- Используя древовидную структуру каталогов в левой части интерфейса, следуйте: «Настройки программы» → «Административные шаблоны» → «Компоненты Windows» → «Антивирусная программа».

- Двойным кликом откройте свойства файла «Отключить антивирусную программу».

- Установите флажок «Отключено», нажмите «Применить», «ОК.

Знакомство с функциями «Безопасности Windows» и их настройка

Безопасность Windows — это место для управления инструментами, которые защищают ваше устройство и ваши данные:

- Защита от вирусов и угроз — позволяет отслеживать угрозы для вашего устройства, запускать сканирование и устанавливать обновления для обнаружения последних угроз. (Некоторые из этих параметров недоступны, если вы используете Windows 10 в режиме S.)

- Защита учетной записи: доступ к логину и настройкам учетной записи, включая Windows Hello и Dynamic Lock.

- Защита сети и брандмауэра: позволяет управлять настройками брандмауэра и отслеживать события, происходящие с вашими сетями и подключениями к Интернету.

- Управление приложениями и браузерами: обновите параметры фильтра SmartScreen защитника Майкрософт, чтобы защитить свое устройство от потенциально опасных приложений, файлов, сайтов и загрузок. У вас будет защита от эксплойтов и вы сможете настроить параметры защиты для своих устройств.

- Безопасность устройства: просмотрите встроенные параметры безопасности, которые помогают защитить ваше устройство от атак вредоносных программ.

- Состояние и производительность устройства: просматривайте состояние работоспособности и производительности вашего устройства и поддерживайте его чистоту и актуальность с помощью последней версии Windows.

- Семья: следите за действиями ваших детей в Интернете и устройствами вашей семьи.

Значки состояния обозначают уровень безопасности:

- Зеленый цвет означает, что никаких действий не рекомендуется.

- Желтый означает, что для вас есть рекомендации по безопасности.

- Красный цвет предупреждает о том, что нужно действовать немедленно.

Дополнительные шаги при удалении Wdagutilityaccount на Windows 10

Если вы столкнулись с проблемой удаления учетной записи Wdagutilityaccount на Windows 10 и стандартные методы не сработали, вы можете попробовать следующие дополнительные шаги:

- Отключите защиту Windows Defender Application Guard: Чтобы это сделать, откройте «Параметры» (путем нажатия на значок «шестеренки» в меню «Пуск» или сочетанием клавиш Win + I). Перейдите в раздел «Обновление и безопасность» и выберите «Защита от вирусов и угроз». Найдите вариант «Настройка контроля приложений и браузера» и отключите функцию «Защита Windows Defender Application Guard».

- Удаление с помощью PowerShell: Для выполнения этого действия нажмите сочетание клавиш Win + X и выберите «Windows PowerShell (администратор)». В открывшемся окне введите следующую команду: . Нажмите клавишу Enter, чтобы выполнить команду. Это удалит служебное приложение, отвечающее за учетную запись Wdagutilityaccount.

- Измените разрешение файлов и папок: Перейдите к папке, содержащей файлы, связанные с учетной записью Wdagutilityaccount. Щелкните правой кнопкой мыши на этой папке и выберите «Свойства». Перейдите на вкладку «Безопасность» и нажмите кнопку «Редактировать». Убедитесь, что ваша учетная запись имеет разрешение на полный доступ к этим файлам и папкам. Если доступ разрешен только для системных аккаунтов, добавьте свою учетную запись и предоставьте полный доступ.

- Перезагрузите компьютер: После выполнения вышеперечисленных шагов перезагрузите компьютер и проверьте, удалось ли удалить учетную запись Wdagutilityaccount. Если проблема все еще сохраняется, вам может потребоваться провести дополнительные шаги или обратиться за помощью к специалисту.

Надеемся, эти дополнительные шаги помогут вам удалить учетную запись Wdagutilityaccount на Windows 10. В случае возникновения дальнейших проблем, рекомендуется обратиться к официальной документации или технической поддержке Microsoft.

Проверка наличия Credential Guard на ПК

Прежде чем вы попытаетесь включить или отключить Credential Guard в Windows 10, необходимо убедиться, что ваш компьютер поддерживает данную функцию.

Для этого необходимо запустить команду Systeminfo в командной строке. Чтобы ее открыть, нажмите клавиши «Win + X» и выберите опцию «Командная строка (администратор)». Затем введите следующую команду:

systeminfo.exe /u

Если ваш ПК поддерживает технологию виртуализации уровня аппаратного обеспечения, и Credential Guard может быть включен, результат поиска должен содержать строку «Виртуализация на уровне платформы: Доступна» и «Защита учетных данных: Доступна».

Если же ни одна из этих строк не появляется или имеет значение отличное от «Доступна», значит, ваш ПК не поддерживает функцию Credential Guard и вы не сможете включить ее в настройках Windows 10.

Включение Credential Guard через «Локальную политику безопасности»

Для включения Credential Guard в Windows 10 с помощью «Локальной политики безопасности» необходимо:

- Открыть «Локальную политику безопасности» с помощью комбинации клавиш Win + R и ввода команды secpol.msc

- Перейти в «Конфигурация компьютера» > «Административные шаблоны» > «Система» > «Конфигурация системы» > «Отключение использования Подсистем виртуализации процессора»

- Открыть параметр «Включить» и выбрать значение «Enabled»

- Открыть параметр «Позволить использование только виртуализации ядра» и выбрать значение «Enabled»

- Перезагрузить компьютер

После перезагрузки вы сможете использовать Credential Guard в Windows 10.

Шаг 1: Проверьте совместимость вашего устройства

Перед тем, как включать Credentials Guard, убедитесь, что ваше устройство совместимо с этой функцией. Операционные системы, которые могут поддерживать Credentials Guard, включают Windows 10, Windows Server 2016 и более поздние версии.

Для проверки совместимости вашего устройства выполните следующие шаги:

- Откройте «Панель управления» на вашем устройстве.

- Выберите «Административные инструменты».

- Перейдите в «Управление компьютером».

- Откройте «Службы и приложения» и выберите «Службы».

После выполнения этих шагов откроется окно «Службы», где вы сможете проверить наличие службы «Космическая защита средств аутентификации» (по-английски — «Credential Guard»). Если эта служба присутствует, то ваше устройство совместимо с Credentials Guard.

Если службы «Космическая защита средств аутентификации» нет в списке служб, это означает, что ваше устройство не поддерживает данную функцию. В этом случае вы можете узнать больше о том, какие устройства поддерживают Credentials Guard на официальном сайте Microsoft.

Выводы

Разработчики Microsoft провели колоссальную работу в направлении защиты Windows 10. Эта операционная система способна достойно ответить не только на вредоносный exe-файл (встроенный антивирус справляется с вредоносными программами не хуже, чем сторонние антивирусы с громкими именами, жаль только, что обновления баз данных происходит намного реже), но и отразить множество других хитрых атак хакеров.

Как уже косвенно упоминалось, обновление программного обеспечения — неотъемлемое звено в цепи защиты информации организации. К сожалению, зачастую это звено является слабым, наряду с ослабленной бдительностью администраторов и халатностью пользователей.

![2 эффективных способа отключить credential guard в windows 10 [новости minitool]](http://jsk-oren.ru/wp-content/uploads/c/e/2/ce27041c388fbaf4d0555ffe0c59a470.png)